Համաձայն «Անշարժ գույքի պետական գրանցման մասին» 218-FZ օրենքի. էլեկտրոնային XML փաստաթղթերև փաստաթղթերի սկանավորված պատկերները պետք է ստորագրվեն ուժեղացված որակավորում էլեկտրոնային ստորագրություն . «Polygon» շարքի բոլոր ծրագրերը, «Polygon Pro» և «Signature Pro» ծրագրերը ստորագրված են հենց այդպիսի ստորագրությամբ:

Ստորագրելու համար.

Ստացեք ստորագրության բանալին(վկայական) Սերտիֆիկացման կենտրոնում: Հավատարմագրված հավաստագրման կենտրոնների ցանկը հրապարակված է Rosreestr կայքում (Սերտիֆիկացման կենտրոնների ցանկ): Դուք կարող եք վկայական ստանալ մեր Հավաստագրման կենտրոնում՝ Software Center LLC-ում:

Ստորագրության հետ մեկտեղ գնեք և տեղադրեք ծրագիրը ձեր համակարգչում CryptoPro CSP (այն պարունակում է ռուսական ստորագրության պահանջվող ստանդարտները), որոնք կարելի է ձեռք բերել նաև մեր սերտիֆիկացման կենտրոն ՍՊԸ «Ծրագրի կենտրոնից»:

Այլ ստորագրության ծրագրեր չեն պահանջվում՝ CryptoARM (CryptoARM-ի ստորագրության հնարավորությունները նման են «Polygon», «Polygon Pro» շարքի ծրագրերին և «Signature Pro» ծրագրին):

Polygon Pro հարթակի ծրագրային մոդուլներ

Ստորագրեք էլեկտրոնային փաստաթուղթ Polygon Pro ծրագրում

XML ֆայլը ստորագրելու համար կատարեք հետևյալը.

- Ստեղծեք էլեկտրոնային փաստաթուղթ առանց սխալների:

Դուք կարող եք անմիջապես ստորագրել XML ֆայլը « XML դիտող«, դա անելու համար սեղմեք գործիքագոտու կոճակը. «Ստորագրել XML ֆայլը».

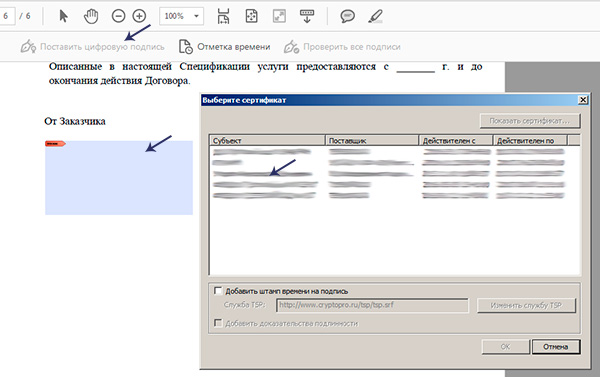

- Սեղմելուց հետո կբացվի պատուհան՝ տեղադրված վկայագրերի ցանկով: Ընտրեք ձեր ուզածը և սեղմեք «Լավ».

- Ծրագիրը կստորագրի հիմնական փաստաթուղթը և կցուցադրի հաջողության հաղորդագրություն:

Նույն անունով և ընդլայնման * ստորագրության ֆայլը կստեղծվի նույն պանակում, ինչ ստորագրված ֆայլը: .sig.

Ստորագրեք մի խումբ ֆայլեր Polygon Pro ծրագրում

Ծրագիրն ունի միաժամանակ մի խումբ ֆայլեր ստորագրելու հնարավորություն։ Դա անելու համար կատարեք հետևյալը.

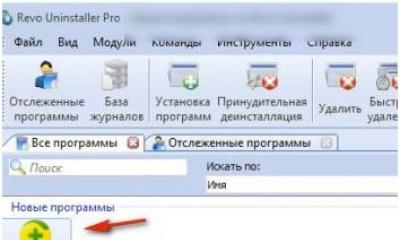

- Ներդիրի ծրագրային մոդուլի ժապավենի վրա «Տուն»սեղմեք կոճակը և ընտրեք ենթամենյուից: Կբացվի պատուհան՝ նախագծի ֆայլերի ընտրությամբ (լռելյայն ընտրված են բոլոր նախագծի ֆայլերը):

- Սեղմեք կոճակը «Բաժանորդագրվել». Կբացվի պատուհան՝ տեղադրված վկայագրերի ցանկով: Ընտրեք ձեր ուզածը և սեղմեք «Լավ».

- Ծրագիրը կստորագրի փաստաթղթերը և կցուցադրի հաջողության հաղորդագրություն:

- Ծրագրային մոդուլի ժապավենի վրա ներդիրում » Տուն«կոճակի ենթամենյուում» Ստորագրեք բոլորը«սեղմեք կոճակը» Ստուգել…».

- Ընտրեք ստորագրությունը պարունակող ֆայլը (ընդլայնմամբ *.sig), որը պետք է ստուգվի կամ ստորագրված ֆայլ:

- Արձանագրություն կբացվի այն մասին, թե արդյոք փաստաթուղթը ճիշտ է ստորագրվել, ում կողմից և երբ:

Եթե ցուցակը պարունակում է ֆայլեր, որոնք ստորագրման կարիք չունեն, ապա նշեք դրանք:

Ծրագիրը կստորագրի բոլոր փաստաթղթերը և կցուցադրի հաջողության հաղորդագրություն:

Եթե ստորագրման ժամանակ սխալներ լինեն, ստուգման մատյան կցուցադրվի նախազգուշացումներով և/կամ սխալներով: Ճիշտ ստորագրման համար սխալները պետք է ուղղվեն։

Ստորագրեք ֆայլը Polygon Pro հարթակի ծրագրային մոդուլներում

Ծրագիրն ունի բացարձակապես ցանկացած ֆայլ ստորագրելու հնարավորություն։

Կբացվի պատուհան՝ տեղադրված վկայագրերի ցանկով: Ընտրեք ձեր ուզածը և սեղմեք « Լավ».

Նույն թղթապանակում, ինչ ստորագրված ֆայլը, ստորագրության ֆայլը կստեղծվի նույն անունով՝ ընդլայնմամբ *.sig.

Ստուգեք էլեկտրոնային ստորագրությունը Polygon Pro ծրագրում

Եթե դուք ստորագրված ֆայլ եք ստացել դրսից և ցանկանում եք ստուգել՝ արդյոք այն փոխվել է, կամ պարզապես ստուգել, որ ֆայլի ստորագրությունը ճիշտ է ստեղծվել, հետևեք հետևյալ քայլերին.

Եթե այս երկու ֆայլերը գտնվում են տարբեր թղթապանակներում, ծրագիրը կցուցադրի նախազգուշացման պատուհան: Սեղմեք կոճակը Կրկնելև ընտրեք սկզբնաղբյուր ֆայլը:

Ծրագիր «Signature Pro»

Մշակվել է ծրագիր Հավաստագրման մարմնի հետ հարմար փոխգործակցության, թվային վկայագրերի և մասնավոր բանալիների կառավարման, ինչպես նաև էլեկտրոնային ստորագրությամբ տարբեր ֆայլեր ստորագրելու համար:

Ինչպե՞ս ստորագրել ֆայլ էլեկտրոնային թվային ստորագրությամբ:

Այս հրահանգըՍա նախահաշիվ է. կոնկրետ քայլերը կարող են կախված լինել ձեր համակարգչում տեղադրված ծրագրաշարից: Հրահանգների մի մասն ավարտվել է 2012 թվականի փետրվարին, սակայն մեր ծրագրերն ավելի հարմար տարբերակ են ապահովում էլեկտրոնային փաստաթղթերի ֆայլերը ստորագրելու համար. ուժեղացված որակավորված էլեկտրոնային ստորագրություն:

Էլեկտրոնային փաստաթղթերի ֆայլերը ստորագրելու համար. սահմանագիծ, քարտեզի հատակագիծ, տեխնիկական հատակագիծէլեկտրոնային ստորագրությունը պետք է ստուգվի տեղադրված ծրագրեր:

ծպտյալ մատակարար «CryptoPro CSP»;

«Crypto ARM» – այս ծրագիրը անհրաժեշտ է միայն այն դեպքում, երբ դուք չեք օգտագործում «Պոլիգոն» շարքի ծրագրեր, այս ծրագիրը ստորագրման առումով նույնական է «Պոլիգոն» շարքի ծրագրերին, ուստի դրա կարիքը չկա. «Պոլիգոն» շարքի ծրագրերով ֆայլեր ստորագրելու համար տե՛ս հրահանգների նախորդ էջը. Դուք կարող եք ստորագրել ինչպես «Polygon» սերիայի ծրագրերի, այնպես էլ CryptoARM ծրագրի միջոցով, եթե կարծում եք, որ դա ավելի հարմար կլինի, քան «Polygon» շարքի ծրագրերի առկա հնարավորությունների օգտագործումը։;

Յուրաքանչյուր ֆայլ (XML, տպագիր փաստաթղթի և հայտի ֆայլերի սկանավորում) պետք է ստորագրված լինի, քանի որ կադաստրային գրանցման մարմինը ընդունում է միայն զույգ ֆայլեր՝ բնօրինակ ֆայլը և դրա համար ստորագրված ֆայլը: Ֆայլը ստորագրելու համար ընտրեք այն Explorer պատուհանում և սեղմեք աջ սեղմումմկնիկը (RMB), կհայտնվի համատեքստային մենյու, դրա մեջ պետք է ընտրել «CryptoARM» տարրը, այնուհետև « Բաժանորդագրվել…».

Ապա համոզվեք, որ ֆայլի անունը ճիշտ է

Կարևոր. անջատիչը դրեք դիրքի վրա» DER կոդավորում«, նշեք ելքային ֆայլերի թղթապանակը ձեր հայեցողությամբ: Սեղմեք կոճակը « Հաջորդը« Հաջորդ պատուհանում նշանակեք ստորագրության պարամետրեր

Այս պատուհանում ամենակարևորը նշել է « Պահպանեք ստորագրությունը առանձին ֆայլում« Սեղմեք կոճակը Հաջորդը« Հաջորդ պատուհանում սեղմեք կոճակը Ընտրեք»

վկայականի ընտրության պատուհանը կբացվի

դրա մեջ ընտրեք ձեր բանալիի վկայականը (նայեք սեփականատիրոջ անունով): Ընտրելուց հետո սեղմեք կոճակը Լավ«Եվ» Հաջորդը« Փաստաթուղթը ստորագրելուց առաջ վերջին պատուհանում սեղմեք « Պատրաստ».

Կարևոր. Յուրաքանչյուր ֆայլի համար անհրաժեշտ է ստեղծել ստորագրության ֆայլ, քանի որ ընդունվում է միայն մեկ զույգ՝ բնօրինակ ֆայլը (xml կամ այլ) + դրա համար ստորագրություն (sig ֆայլ):

ML-ն կամ ընդարձակվող նշագրման լեզուն այժմ դառնում է համացանցում (և դրանից դուրս) տեղեկատվության փոխադրման ստանդարտ միջոց:

Հիշեցնենք, որ XML-ի հիմնական նպատակը փաստաթղթի կառուցվածքի և իմաստաբանության նկարագրությունն է: XML-ի հիմնական առավելությունը էլեկտրոնային փաստաթղթի այլ ձևաչափերի համեմատ այն է, որ այն առանձնացնում է փաստաթղթի արտաքին ներկայացման նկարագրությունը փաստաթղթի կառուցվածքից և դրա բովանդակությունից: XML-ը ճկուն լեզու է, որը կարող է օգտագործվել տարբեր նպատակների համար և կարող է ինտերֆեյս ունենալ բազմաթիվ համակարգերի և տվյալների բազաների հետ: Այսպիսով, այսօր XML-ն օգտագործվում է շատերի մեջ տեղեկատվական համակարգերորպես տվյալների փոխանակման հիմնական ձևաչափ: Ավելին, տվյալների բազայի կառավարման համակարգեր արտադրողները հզոր քայլ են կատարել դեպի XML: Օրինակ, Oracle-ը թողարկել է XSU (XML-SQL Utility), որը JDBC-ի հավելում է, որը թույլ է տալիս պահպանել և առբերել XML տվյալները տվյալների բազայում (http://otn.oracle.com/tech/xml/): xdk_java/content .html):

XSU-ն Java դասերի հիերարխիա է, որը նախատեսված է օբյեկտ-հարաբերական տվյալների բազայի աղյուսակներից և դիտումներից տվյալները XML ձևաչափի փոխակերպելու, XML փաստաթղթերից տվյալները աղյուսակների և դիտումների մեջ տեղադրելու և այլ օգտակար գործողություններ կատարելու համար:

XML փաստաթղթերը պաշտպանելու անհրաժեշտությունը

ML-ը հզոր գործիք է, որը հաճախ օգտագործվում է ինտերնետի միջոցով տվյալների փոխանակման համար: Բայց, ցավոք, այն ինքնին չի ապահովում անհրաժեշտ պաշտպանությունը այն տվյալների համար, որոնք «փոխադրում է»: Այլ կերպ ասած, XML ձևաչափն օգտագործելիս անվտանգության լուրջ խնդիրներ կան (ինչպես, իրոք, այլ ձևաչափեր օգտագործելիս):

- XML-ը հեշտությամբ կարող է օգտագործվել բանկի և բանկոմատի միջև գործարքային հաղորդագրություններ փոխանցելու համար, անհատների մասին գաղտնի կամ կիսագաղտնի տեղեկատվություն, էլեկտրոնային գործարքների մասին տեղեկատվություն կամ պարզապես այս ձևաչափով սեփականության իրավունքով փաստաթղթեր փոխանցելու համար: Բայց միևնույն ժամանակ անհրաժեշտ է ապահովել տեղեկատվության պաշտպանությունը ակամա կամ միտումնավոր աղավաղումներից ինչպես տեղեկատվական համակարգերից օգտվողների կողմից, այնպես էլ հաղորդակցության ուղիներով փոխանցվելիս: Պաշտպանությունը պետք է հիմնված լինի հետևյալ գործառույթների վրա.

- փոխազդող կողմերի նույնականացում;

- տեղեկատվության իսկության և ամբողջականության հաստատում.

փոխանցված տվյալների ծածկագրային փակումը:

Այս տեղեկատվության պաշտպանությունն ապահովելու համար խորհուրդ է տրվում օգտագործել էլեկտրոնային թվային ստորագրություն (EDS) և տվյալների գաղտնագրման մեթոդներ: Ավելին, որպես կանոն, թվային ստորագրությունն ապահովում է նույնականացում, իսկության և ամբողջականության հաստատում, իսկ տվյալների փակումը կատարվում է կոդավորման միջոցով:

EDS-ը և դրա կեղծման հնարավորությունը

Էլեկտրոնային թվային ստորագրությունը սկզբնական տեղեկատվության բլոկին (փաստաթղթին) ավելացված տվյալն է, որը ստացվել է դրա ծածկագրային վերափոխման արդյունքում (կախված գաղտնի բանալիից և տեղեկատվության կամ փաստաթղթի սկզբնական բլոկում): EDS-ն ապահովում է հաղորդագրությունների (փաստաթղթերի) ամբողջականությունը դրա հեղինակի (փաստաթղթը ստորագրած անձի) երաշխավորված նույնականացմամբ, որոնք առավել հաճախ փոխանցվում են անպաշտպան հանրային հեռահաղորդակցության ալիքներով:

Տեղեկատվության բլոկի էլեկտրոնային թվային ստորագրության ստուգումն իրականացվում է թվային ստորագրության գաղտնագրային փոխակերպմամբ՝ օգտագործելով թվային ստորագրության տեղադրման գործընթացին մասնակցած գաղտնի բանալիին համապատասխանող հանրային բանալին:

Էլեկտրոնային թվային ստորագրության կեղծման անհնարինությունը ձեռք է բերվում շատ մեծ քանակությամբ մաթեմատիկական հաշվարկների միջոցով (օրինակ՝ ստորագրություն կեղծելու անհնարինությունը կարող է պայմանավորված լինել p տարրերի դաշտում դիսկրետ լոգարիթմի խնդրի լուծման բարդությամբ՝ Էլ-Գամալ): ստորագրության սխեման): Փաստաթղթի վրա ստորագրություն դնելը չի փոխում ինքնին փաստաթուղթը, այլ միայն հնարավորություն է տալիս ստուգել ստացված տեղեկատվության իսկությունը և հեղինակությունը (այսինքն՝ տվյալների բլոկը ավելացվում է հենց փաստաթղթին կամ դրանից առանձին՝ թվային ստորագրությունը. այս փաստաթուղթը):

Հավաստագրման մարմին

Վերևում մենք նշեցինք «մասնավոր բանալի» և «հանրային բանալին» տերմինները: Որտեղի՞ց են հայտնվել այս բանալիները: Դրանք ձևավորվում են սերտիֆիկացման մարմնի կողմից՝ որոշակի կառույց (կազմակերպություն), որը կառավարում է հավաստագրերը: Հանրային/մասնավոր բանալիների վկայականը ներկայացնում է տվյալների հետևյալ փաթեթը.

- համակարգի սուբյեկտի կամ օբյեկտի անվանումը, որը եզակիորեն նույնականացնում է այն համակարգում.

- համակարգի սուբյեկտի կամ օբյեկտի հանրային/մասնավոր բանալին.

- համակարգում վկայագրի օգտագործման պահանջներով որոշված լրացուցիչ հատկանիշներ.

- հրատարակչի (հավաստագրման մարմնի) էլեկտրոնային թվային ստորագրությունը, որը հավաստում է այս տվյալների ամբողջականությունը:

Այսպես, օրինակ, վկայական անձնական բանալիպարունակում է ինքնին անձնական բանալին և դրա մասին լրացուցիչ տեղեկություններ:

Տեղեկատվական համակարգի յուրաքանչյուր գրանցված օգտագործողի համար սերտիֆիկացման կենտրոնը (CA) ստեղծում է երկու վկայական՝ մասնավոր բանալի վկայական և հանրային բանալին: Այս դեպքում առաջին SO-ն տրվում է անձամբ գրանցված օգտագործողին (օրինակ՝ ճկուն սկավառակի վրա) և ոչ մեկին. սա «ստորագրությունն» է։

Երկրորդ վկայագիրը՝ բաց, հրապարակվում է CA-ի կողմից հանրային պահոցում, որպեսզի ցանկացած հետաքրքրված կարողանա հեշտությամբ գտնել այն:

Տեղեկատվություն ուղարկողը, օգտագործելով բաժանորդների միջև նախապես ընտրված գաղտնի բանալի և ասիմետրիկ ալգորիթմ (թվային ստորագրության ալգորիթմ), գաղտնագրում է փոխանցված տեղեկատվությունը, որը ներկայացված է թվային ձևով, և այդպիսով ստանում է տվյալների թվային ստորագրություն: Այնուհետև տեղեկատվության ուղարկողը կապի բաց ալիքի միջոցով ստացողին ուղարկում է չգաղտնագրված տեղեկատվությունը և վերը նկարագրված ձևով ստացված թվային ստորագրությունը:

Հաղորդագրության ստացողը, օգտագործելով հանրային բանալին (որը հասանելի է հանրությանը) և բաժանորդների միջև համաձայնությամբ ընտրված թվային ստորագրության ալգորիթմը, գաղտնազերծում է թվային ստորագրությունը:

Այնուհետև նա համեմատում է իր ստացած չգաղտնագրված տեղեկատվությունը և թվային ստորագրությունը վերծանելիս ստացված տեղեկատվությունը: Եթե թվային ստորագրությունը կեղծված չէ, և փոխանցված բաց տեղեկատվությունը խեղաթյուրված չէ, ապա այս երկու տեղեկությունները պետք է լիովին համընկնեն: Եթե ստորագրությունը կեղծված է, ապա ստացված բաց տեղեկատվությունը և գաղտնազերծման ընթացքում ստացված տեղեկատվությունը զգալիորեն կտարբերվեն (նկ. 1):

Հեշ ֆունկցիաներ

Ուղարկողի և ստացողի փոխազդեցության վերը նշված սխեմայում մեկ գործողություն բացակայում է: Այն կապված է տվյալների կոդավորման փուլի հետ, որի ընթացքում ձևավորվում է էլեկտրոնային թվային ստորագրություն։

- Եթե մենք պարզապես ստեղծենք թվային ստորագրություն, ապա այն կստացվի (կախված ալգորիթմից), որպես կանոն, մոտավորապես նույն երկարությունը, ինչ սկզբնական տվյալների բլոկն է, և մենք ստիպված կլինենք կրկնակի երկարության հաղորդագրություն փոխանցել ցանցով: Բնականաբար, դա բացասաբար կանդրադառնա համակարգի ողջ աշխատանքի վրա։ Հետևաբար, նախքան թվային ստորագրություն ստեղծելը, բնօրինակ տվյալները մշակվում են հեշ ֆունկցիայի միջոցով, և այդպիսով ստորագրությունը դառնում է կոմպակտ: Իհարկե, ճիշտ արդյունք ստանալու համար ստացողը պետք է կատարի նույն փոխակերպումը ստացված տվյալների բլոկի վրա։

- Օգտագործված հեշ ֆունկցիան պետք է կարողանա ցանկացած երկարության հաղորդագրությունը փոխակերպել ֆիքսված երկարության երկուական հաջորդականության: Բացի այդ, այն պետք է համապատասխանի հետևյալ պահանջներին.

Հեշ ֆունկցիան կիրառելուց հետո հաղորդագրությունը պետք է կախված լինի սկզբնական հաղորդագրության յուրաքանչյուր բիթից և դրանց հերթականությունից.

Օգտագործելով հաղորդագրության հաշված տարբերակը՝ հաղորդագրությունն ինքնին վերակառուցելու միջոց չկա:

Հասկանալով կոդավորումը Տվյալների կոդավորումը և դրա տարբերությունը թվային ստորագրությունից, ներկայացված որոշ թվային կոդավորման մեջ, կոդավորված տեղեկատվության բլոկ, որը նույնպես ներկայացված է թվային կոդավորման մեջ: Կոդավորումը միավորում է երկու գործընթաց՝ տեղեկատվության կոդավորում և վերծանում (նկ. 2):

Թվային ստորագրության և գաղտնագրման մեթոդների միջև հիմնարար տարբերությունը (այժմ մենք դիտարկում ենք ասիմետրիկ ալգորիթմները, որոնցում կոդավորման և գաղտնազերծման համար օգտագործվում են տարբեր, բայց մաթեմատիկորեն կապված բանալիներ) այն է, որ գաղտնագրման ժամանակ օգտագործվում է ստացողի հանրային բանալին, իսկ գաղտնազերծելիս՝ մասնավոր բանալի։ , մինչդեռ թվային ստորագրության ալգորիթմում պահանջում է հեղինակի գաղտնի բանալի՝ հաղորդագրություն ստորագրելու համար, իսկ հաղորդագրության հեղինակի հանրային բանալին՝ թվային ստորագրությունը ստուգելու համար։

Հաքերային հարձակում

Տեսականորեն, բանալին օգտագործող ցանկացած գաղտնագրման ալգորիթմ կարող է կոտրվել՝ փնտրելով բոլոր հիմնական արժեքները: Եթե ստեղնն ընտրված է, համակարգչային պահանջվող հզորությունը բանալու երկարության հետ երկրաչափականորեն ավելանում է: 32-բիթանոց բանալին պահանջում է 232 (մոտ 109) քայլ: Այս առաջադրանքը կարող է կատարել ցանկացած սիրողական և կարող է լուծվել տնային համակարգչով: 40-բիթանոց բանալիով համակարգերը (օրինակ՝ RC4 ալգորիթմի արտահանված ամերիկյան տարբերակը) պահանջում են 240 քայլ համակարգչի նման հզորություն։ 56-բիթանոց ստեղներով (DES) համակարգերը բացելու համար զգալի ջանքեր են պահանջվում, սակայն դրանք հեշտությամբ կարելի է բացել հատուկ սարքավորումների միջոցով: Նման սարքավորումների արժեքը զգալի է, սակայն այն մատչելի է մաֆիայի, խոշոր ընկերությունների ու կառավարությունների համար։ 64 բիթ երկարությամբ բանալիներ ներկայումս կարող են բացվել խոշոր պետությունների կողմից, իսկ առաջիկա մի քանի տարիների ընթացքում դրանք հասանելի կլինեն հանցավոր կազմակերպությունների, խոշոր ընկերությունների և փոքր պետությունների կողմից: 80-բիթանոց ստեղները ապագայում կարող են խոցելի դառնալ:

128 բիթ երկարությամբ ստեղները, հավանաբար, տեսանելի ապագայում անկոտրում կմնան կոպիտ ուժով: Կարող են օգտագործվել նաև ավելի երկար ստեղներ:

Այնուամենայնիվ, բանալին երկարությունը ամեն ինչ չէ: Շատ գաղտնագրեր կարելի է կոտրել առանց փորձելու բոլոր հնարավոր համակցությունները, բայց օգտագործելով հատուկ ալգորիթմ (օրինակ, բազմանդամ բարդությամբ): Ընդհանրապես, շատ դժվար է գաղտնագրել, որը հնարավոր չէ բացել այլ մեթոդով, ավելի արդյունավետ, քան դաժան ուժը։

Նկատի ունեցեք, որ ծածկագրային համակարգը նույնքան ուժեղ է, որքան նրա ամենաթույլ օղակը: Համակարգի նախագծման ոչ մի ասպեկտ չպետք է անտեսվի՝ սկսած ալգորիթմի ընտրությունից մինչև հիմնական օգտագործման և բաշխման քաղաքականություն:

Նրանք, ովքեր աշխատում են XML-ով, վաղուց են հասկացել XML-ում փոխանցված և ներկայացված տվյալների նկատմամբ վերահսկողության կարևորությունը: Հաղորդվող տվյալների հիմնական պահանջներն են փոխազդող կողմերի իսկությունը և XML փաստաթղթում առկա տեղեկատվության իսկության և ամբողջականության հաստատումը: Նման խնդիրները լուծվում են XML փաստաթղթերի թվային ստորագրությամբ:

W3C-ից թվային ստորագրության XML-ի բնութագրերը

W3C-ն այժմ մշակում է XML Signature Syntax and Processing բնութագրերը և հարակից այլ փաստաթղթեր: Առայժմ այն ունի առաջարկության կարգավիճակ (http://www.w3.org/TR/xmldsig-core/):

Այս փաստաթուղթը նախատեսում է ինչպես ամբողջ XML փաստաթղթի, այնպես էլ դրա մի մասի ստորագրում: XML ստորագրման գործընթացը յուրահատուկ դարձնելու համար սահմանվում է XML տվյալների կանոնական ներկայացման հայեցակարգը: Օրինակ, XML փաստաթղթում պիտակները, որոնք գտնվում են հիերարխիայի ծառի նույն մակարդակի վրա, կարող են խառնվել իրար՝ այդպիսով ստեղծելով անորոշություն ստորագրման գործընթացում: XML-ի կանոնական ներկայացումը տեսակավորում է (ավելի ճիշտ՝ կրճատում դեպի ամենապարզ ձևը), որը թույլ չի տալիս նման ազատություններ։ XML-ի կանոնականացման մեթոդներն ու կանոնները նկարագրված են առանձին փաստաթղթում՝ «Canonical XML» (http://www.w3.org/TR/xml-c14n), որն ունի նաև առաջարկության կարգավիճակ: XML փաստաթղթերի ստորագրման հետ կապված այլ նյութեր հասանելի են հետևյալ հասցեով՝ http://www.w3.org/Signature/:

Նշել

- «XML ստորագրության շարահյուսություն և մշակում» առաջարկությունը սահմանում է, որ ստորագրությունը և դրա մասին տեղեկատվությունը պետք է պարունակվեն պիտակի մեջ:

- , որն ունի հետևյալ մասերը (դրանք հիմնականում անհրաժեշտ են ստորագրության ստուգման համար).

- CanonicalizationMethod-ը սահմանում է կանոնների հատուկ շարք՝ XML օրինակը պարզեցնելու և կառուցելու համար նախքան ստորագրելը: Այս տեղեկատվությունը ապահովում է ստորագրված տվյալների ճիշտ ձևի մեջ, որպեսզի ստուգման ալգորիթմը դրական արդյունք տա, եթե բովանդակության տվյալները չեն փոխվել.

- digest արժեք (DigestValue) հաղորդագրության մարսումն ինքնին, այսինքն՝ ֆիքսված երկարությամբ տող, որը ստացվել է դիջիեստի ալգորիթմի օգտագործմամբ տվյալների մշակման արդյունքում: Նման տողը եզակի է և անշրջելի. գործնականում անհնար է այն ստանալ այլ բովանդակությունից, ինչպես որ հնարավոր չէ վերստեղծել սկզբնական տվյալները դրանից: Դա նման է մատնահետքի՝ ստորագրվող տվյալների համար.

- մարսողության արժեքների դրական համեմատությունը երաշխավորում է բովանդակության ամբողջականությունը.

- ինքնին ստորագրությունը (SignatureValue) սա ստորագրության մեթոդով մշակումից հետո ստացված տվյալն է.

տեղեկատվություն թվային ստորագրության ստուգման հանրային բանալին (KeyInfo) բանալիի մասին: Ավելի ճիշտ՝ ոչ թե բանալի, այլ վկայական, քանի որ դրանում, բացի բուն բանալիից, կարելի է նշել սեփականատիրոջ անունը և թվային ստորագրության ալգորիթմը։

նման ստորագրություն (Ցուցակ 1):

Թվային ստորագրության XML ձևավորում

Պետք է նշել, որ XML ստորագրման գործընթացի և դասականի միջև կան որոշ տարբերություններ:

Փաստն այն է, որ XML օրինակի ստորագրման գործընթացը սկսվում է կանոնականացումից, այսինքն՝ տվյալների կառուցվածքի պարզեցմամբ։ Ինչպես արդեն նշվեց, այս ընթացակարգն անհրաժեշտ է, որպեսզի թվային ստորագրությունը ճիշտ ստուգվի նույն XML փաստաթղթի համար, որը ներկայացված է տարբեր ձևերով: Սա նշանակում է, որ բոլոր XML փաստաթղթերը պետք է փոխարկվեն մեկ կանոնական ձևի՝ նախքան ստորագրելը: Մնացած քայլերը նույնն են, ինչ թվային ստորագրության ավելացման ստանդարտ գործընթացը. նշված մեթոդով տվյալների համար ստեղծվում է ամփոփ արժեք, այնուհետև այս արժեքը ստորագրվում է փաստաթղթի հեղինակի մասնավոր բանալիով:

XML թվային ստորագրության ստուգում

Ստորագրությունը ստուգելու համար դուք պետք է կատարեք երկու քայլ՝ ինքնին ստորագրության ստուգում և ամփոփման արժեքը:

Ստորագրությունն ինքնին նախ ստուգվում է, որպեսզի ապահովի իր սեփականատիրոջ իսկությունը և կանխի հերքումը: Այնուհետև ստուգվում է ամփոփման արժեքը՝ համոզվելու համար, որ տվյալները չեն փոխվել և ստուգված է XML փաստաթղթի բովանդակության ամբողջականությունը:

Անցնենք գաղտնագրմանը, որը թույլ է տալիս փակել (այսինքն՝ ձևափոխել մի ձևի, որի իմաստն անհասկանալի է) փոխանցված տվյալները և վերականգնել դրանք ստացող կողմում։ W3C կոնսորցիումը ստեղծել է աշխատանքային խումբ (http://www.w3.org/Encryption/2001/), որը հատուկ զբաղվում է XML տվյալների կոդավորման հարցերով: XML կոդավորման շարահյուսություն և մշակման առանձնահատկությունն այժմ առաջարկություն է և հասանելի է հետևյալ հասցեով՝ http://www.w3.org/TR/xmlenc-core/:

Այս փաստաթուղթը նախատեսում է ինչպես ամբողջ XML փաստաթղթի, այնպես էլ դրա մի մասի ստորագրում:

- գաղտնագրման մեթոդը (EncryptionMethod) նկարագրում է տվյալների կոդավորման ալգորիթմը:

- Եթե այս հատկորոշիչը բացակայում է, ապա կոդավորման ալգորիթմը պետք է հայտնի լինի ստացող կողմին, հակառակ դեպքում հաղորդագրության վերծանումն անհնար է.

- կոդավորված տվյալներ (CipherData) փաստացի գաղտնագրված տվյալներ կամ դրա գտնվելու վայրի հղում: Կոդավորված տվյալների տեսակների և դրանց տրամաբանական կազմակերպման մեթոդների բազմազանությունը գործնականում անսահմանափակ է.

- տեղեկատվություն բանալիների մասին (KeyInfo) տեղեկատվություն այն ստեղների մասին, որոնցով կատարվում է կոդավորումը և, համապատասխանաբար, ապակոդավորումը: Դրանք կարող են պահվել այլ տեղ և փոխարինվել XML օրինակում՝ URL հղումով.

այլ տեղեկություններ (օրինակ՝ նախատեսված հասցեատերերի մասին):

ցուցադրված է 2-րդ ցուցակում:

Կոդավորման և վերծանման գործընթաց Կոդավորումը XML տվյալներ

արտադրված՝ օգտագործելով հանրային բանալիների գաղտնագրման ավանդական մեթոդները: Նախ, տվյալներն ինքնին գաղտնագրվում են, սովորաբար օգտագործելով պատահականորեն ստեղծվող գաղտնի բանալի, որն այնուհետև նաև կոդավորվում է՝ օգտագործելով նախատեսված ստացողի հանրային բանալին: Այս տեղեկատվությունը փաթեթավորված է այնպես, որ միայն նախատեսված ստացողը կարողանա հանել գաղտնի բանալին և վերծանել տվյալները: Գաղտնի բանալին օգտագործվում է գաղտնի բանալին վերծանելու համար, այնուհետև տվյալները վերծանվում են՝ օգտագործելով գտնված գաղտնի բանալիը:

XML փաստաթղթերի պաշտպանության իրականացում

Մենք վերանայեցինք էլեկտրոնային թվային ստորագրությունների շահագործման ընդհանուր սկզբունքները և այն բնութագրերը, որոնք W3C կոնսորցիումը մշակել է այս ոլորտում: Այս ամենը լավ է, բայց ի՞նչ, եթե իսկապես անհրաժեշտություն կա կիրառելու նկարագրված XML տվյալների պաշտպանության սխեմաները:

Արդեն այսօր, չնայած այն հանգամանքին, որ W3C ստանդարտները հայտնվեցին բոլորովին վերջերս, որոշ ընկերություններ հայտարարեցին իրենց փաթեթների (դասային գրադարանների) թողարկման մասին, որոնք իրականացնում են ինչպես թվային ստորագրություն, այնպես էլ գաղտնագրում: Դիտարկենք դրանցից մի քանիսի հնարավորությունները:

Այս փաթեթը, որը հիմնված է Java ծրագրավորման լեզվի վրա, հասանելի է http://www.alphaworks.ibm.com/tech/xmlsecuritysuite կայքում:

XML Security Suite-ը գործիք է, որն ապահովում է անվտանգության առանձնահատկություններ, ինչպիսիք են թվային ստորագրումը, կոդավորումը և XML փաստաթղթերի մուտքի վերահսկումը: Նրա օգնությամբ դուք կարող եք ավելի մեծ հաջողությունների հասնել, քան տրանսպորտային շերտի անվտանգության արձանագրությունների (օրինակ՝ Secure Sockets Layer, SSL) հնարավորությունների օգտագործումը։

- Այս փաթեթը ներառում է երեք տեխնոլոգիա.

- Թվային ստորագրությունը հիմնված է W3C-ի և IETF-ի «XML ստորագրության շարահյուսություն և մշակում» հստակեցման վրա (և «Կանոնական XML» ճշգրտման վրա);

- գաղտնագրումն իրականացվում է W3C-ի «XML կոդավորման շարահյուսություն և մշակում» հստակեցման հիման վրա.

XML փաստաթղթերի մուտքի վերահսկում (XML Access Control Language):

XML Security Suite-ը XML փաստաթղթերը պաշտպանելու լավագույն ժամանակակից գործիքներից մեկն է:

Ի լրումն ինքնին արխիվի (JAR) դասի գրադարանի հետ, այն ներառում է մանրամասն փաստաթղթեր և օրինակներ, որոնք թույլ են տալիս արագ նավարկել դասի հիերարխիայում:

XML անվտանգություն (Apache)

XML-ի վրա հիմնված տվյալների պաշտպանություն

Անվտանգության հաստատման նշագրման լեզու (SAML)

Ուղղություն, որը տարբերվում է XML տվյալների պաշտպանությունից, բայց սերտորեն կապված է դրանց հետ, XML-ի վրա հիմնված համակարգերի (արձանագրությունների) անվտանգությունն ու անվտանգությունը բարելավելն է: Այս դեպքում այլ փաստաթղթեր/համակարգեր/հավելվածներ պաշտպանված են XML-ի միջոցով: Ներկայումս Կառուցվածքային տեղեկատվական ստանդարտների (OASIS) առաջխաղացման կազմակերպության անվտանգության կոմիտեն մշակում է Անվտանգության հաստատման նշագրման լեզու (SAML):

Դաշնային օրենքը «Էլեկտրոնային թվային ստորագրության մասին»

Նպատակներ

Օրենքը սահմանում է թվային ստորագրության ընթացակարգում օգտագործվող հիմնական հասկացությունները, ինչպիսիք են վկայականը, հանրային և մասնավոր բանալիները, էլեկտրոնային թվային ստորագրության իսկության հաստատումը (դրանք ավելի վաղ ուսումնասիրել ենք) և այլն: Ավելին, օրենքը սահմանում է այն պայմանները, որոնց դեպքում. Էլեկտրոնային փաստաթղթում էլեկտրոնային թվային ստորագրությունը համարժեք է թղթի վրա փաստաթղթի ստորագրությանը: Սա առաջին հերթին նշանակում է, որ այս էլեկտրոնային թվային ստորագրության հետ կապված ստորագրության բանալին չի կորցրել ուժը ստուգման կամ էլեկտրոնային փաստաթղթի ստորագրման պահին։ Բացի այդ, էլեկտրոնային թվային ստորագրության իսկությունը պետք է հաստատվի, և որ թվային ստորագրությունն օգտագործվում է ստորագրության բանալին վկայագրում նշված տեղեկատվության համաձայն:

Վկայագրեր և սերտիֆիկացման մարմիններ

Օրենքը մանրամասն նկարագրում է, թե ինչից է բաղկացած ստորագրության բանալին վկայականը (եզակի գրանցման համար, սեփականատիրոջ լրիվ անվանումը, հանրային թվային ստորագրության բանալին, հավաստագրման կենտրոնի անվանումը և գտնվելու վայրը և այլն); վկայականը սերտիֆիկացման կենտրոնում պահելու ժամկետներն ու կարգը. Այսպիսով, հավաստագրման կենտրոնում էլեկտրոնային փաստաթղթի ձևով ստորագրության բանալին վկայագրի պահպանման ժամկետը որոշվում է հավաստագրման կենտրոնի և ստորագրության բանալին վկայագրի սեփականատիրոջ միջև կնքված համաձայնագրով: Ինչ վերաբերում է պահեստավորմանը, ապա դա որոշվում է արխիվների և արխիվային գործերի վերաբերյալ Ռուսաստանի Դաշնության օրենսդրությամբ:

Օրենքի առանձին գլուխ հատկացված է սերտիֆիկացման կենտրոններին։ Էլեկտրոնային թվային ստորագրության մշակման և ստուգման գործընթացը կարող է տեղի ունենալ առանց սերտիֆիկացման կենտրոնների մասնակցության, եթե դա հաստատված է կողմերի համաձայնությամբ: Այնուամենայնիվ, հանրային տեղեկատվական համակարգերում և շատ կորպորատիվ տեղեկատվական համակարգերում թվային ստորագրությունների օգտագործումն առանց հավաստագրման կենտրոնների գործունեության անհնար է, քանի որ դա կհանգեցնի ստորագրություն կեղծելու բավականին պարզ մեխանիզմների:

Անձնական (գաղտնի) բանալիներ

Էլեկտրոնային թվային ստորագրությունը կարող է կատարել իր գործառույթները միայն այն դեպքում, եթե ստորագրողն ունի որոշակի տեղեկատվություն, որն անհասանելի է օտարների համար: Այս տեղեկատվությունը նման է գաղտնագրման բանալիին և, հետևաբար, կոչվում է «էլեկտրոնային թվային ստորագրության մասնավոր բանալի» (նախկինում օգտագործվում էր «գաղտնի բանալի» նմանատիպ տերմինը): Անհրաժեշտ է գաղտնի պահել և՛ մասնավոր, և՛ գաղտնագրման բանալին, քանի որ անձնական ստորագրման բանալիի իմացությունը համապատասխանում է անձնական բանալու սեփականատիրոջ ստորագրությամբ դատարկ թղթի, որի վրա հարձակվողը կարող է գրել ցանկացած տեքստ, որը վերագրել մասնավոր բանալու իրական սեփականատիրոջը: Արվեստ. Օրենքի 12-րդ կետն ուղղակիորեն մատնանշում է ստորագրության բանալու վկայագրի սեփականատիրոջ պարտավորությունը՝ գաղտնի պահելու մասնավոր բանալին և անհապաղ պահանջելու ստորագրության բանալու վկայագրի կասեցումը, եթե հիմքեր կան ենթադրելու, որ մասնավոր ստորագրության գաղտնիքը խախտվել է։

Արվեստ. Օրենքի 5-ը սահմանում է անձնական ստորագրության բանալիների ստեղծման կարգը՝ հաշվի առնելով դրանց ստեղծման գաղտնիությունը: Արվեստը նույնպես մատնանշում է նույն հանգամանքը. «Սերտիֆիկացման կենտրոնների գործունեության մասին» օրենքի 9. Կորպորատիվ տեղեկատվական կառույցներում EDS մասնավոր բանալիների արտադրության և բաշխման հարցը կարող է լուծվել իրենց սեփական մեթոդներով, սակայն EDS օգտագործողը պետք է տեղյակ լինի EDS-ի նման կազմակերպության գործունեության հնարավոր հետևանքների մասին: Միանգամայն հնարավոր է, որ որոշ կանոնավոր հաջորդականություն օգտագործվի որպես մասնավոր բանալի, ինչպես դա տեղի է ունենում գաղտնաբառի համակարգ օգտագործելիս:

Թվային ստորագրության ալգորիթմների ներքին ստանդարտներ

Էլ Գամալի սխեման

1994 թվականին ընդունվեց թվային ստորագրության ոլորտում առաջին ներքին ստանդարտը ԳՕՍՏ Ռ34.10 94 «Տեղեկատվական տեխնոլոգիա. Գաղտնագրված տեղեկատվության պաշտպանություն: Ասիմետրիկ կրիպտոգրաֆիկ ալգորիթմի հիման վրա էլեկտրոնային թվային ստորագրության մշակման և ստուգման ընթացակարգեր»: Այն սահմանում է ElGamal սխեմայի հիման վրա թվային ստորագրությունների հետ աշխատելու ընթացակարգեր:

Ստորագրություն կեղծելու անհնարինությունը պայմանավորված է p տարրերի դաշտում դիսկրետ լոգարիթմի խնդրի լուծման բարդությամբ կամ p մեծ պարզ թվին տրված x թվի և 2-ից մինչև a, b միջակայքից որոշելու բարդությամբ։ p-1, որն իրականացվում է համեմատությամբ.

Այնուամենայնիվ, մաթեմատիկոսները տեղում չեն կանգնում, և վերջերս մեծ առաջընթաց է գրանցվել p տարրերի դաշտում դիսկրետ լոգարիթմի խնդրի լուծման մեթոդների մշակման գործում։

Վերջերս ստեղծվել է, այսպես կոչված, թվային դաշտի մաղի մեթոդը։ Նրա օգնությամբ դուք կարող եք կոտրել վերը նշված մեթոդով առաջացած թվային ստորագրությունը (առնվազն 512-բիթանոց p մոդուլի դեպքում)։ Այս խնդրի ամենապարզ լուծումներից մեկը մոդուլի երկարությունը մեծացնելն է p. Բայց, ցավոք սրտի, երբ p-ն ավելանում է, գործառնական կատարումը վատանում է:ալգորիթմի հատկությունները

, քանի որ հանրային բանալու երկարությունը և ստորագրության ստեղծման և ստուգման ժամանակը մեծանում են:

Էլիպսային կոր

Ռուս գիտնականները ի վերջո եկան այն եզրակացության, որ հնարավոր է մի փոքր բարդացնել Էլ-Գամալի սխեման և այդպիսով, առանց լրացուցիչ հաշվարկային ծախսերի, հազարավոր անգամ մեծացնել թվային ստորագրության կեղծման բարդությունը: ElGamal սխեմայի նոր տարբերակը օգտագործում է էլիպսային կորերի ապարատը p տարրերի վերջավոր դաշտի վրա, որոնք սահմանվում են որպես զույգ թվերի բազմություն (x, y) (դրանցից յուրաքանչյուրը գտնվում է 0-ից p-1 միջակայքում: ) բավարարելով համեմատությունը (a և b թվերն ամրագրված են և համապատասխանում են որոշ լրացուցիչ պայմանի).

Y2 == x3 + կացին + bmodp.

- Այլ ռեսուրսներ

- Տեղեկություններ Oracle XML-SQL Utility-ի մասին http://otn.oracle.com/tech/xml/xdk_java/content.html

- SAML-ի տեխնիկական պայմաններ http://www.oasis-open.org/committees/security/

- XKMS ճշգրտում http://www.w3.org/TR/xkms/

Դաշնային օրենքը «Էլեկտրոնային թվային ստորագրության մասին»

Այս բաժինը առաջարկում է ներբեռնել XML Converter / XML Designer / XML Reports / Just Sign / XML Contact - Rosreestr. Փաստաթղթերի էլեկտրոնային տարբերակների ստեղծման օրինակներ՝ օգտագործելով XML Constructor ծրագրեր և դրանց տպագիր անալոգները՝ օգտագործելով XML Reports ծրագրեր

կարելի է ներբեռնել բաժնում: Առաջարկում ենք նաև դիտել այն բաժինը, որտեղ կգտնեք տարբեր անվճար կոմունալ ծառայություններ, գրադարաններ և այլն: XML փոխարկիչ ծրագիր

կազմաձևված է XML ֆայլերը/Rosreestr փաստաթղթերը, ինչպիսիք են կադաստրային քաղվածքները, տարածքի կադաստրային պլանները, փոխակերպելու այլ հեշտ օգտագործման ձևաչափերի, ինչպիսիք են MIF/MID, DXF, CSV, TXT, HTML: XML Designer ծրագիր

կազմաձևված է կադաստրային գործունեության փաստաթղթերի էլեկտրոնային տարբերակներ ստեղծելու XML ձևաչափով, ինչպիսիք են սահմանագծերը, տեխնիկական հատակագծերը, քարտեզը (պլան) և այլն, ինչպես նաև շարժական գույքի գրավի մասին ծանուցումներ և ծանուցումներ՝ FATCA օրենքին համապատասխան:կազմաձևված է կադաստրային գործունեության էլեկտրոնային փաստաթղթերը, ինչպիսիք են սահմանագծերը, տեխնիկական հատակագծերը, քարտեզները (պլանները) փոխակերպելու համար համապատասխան տպագիր (թղթային) գործընկերների:

Պարզապես ստորագրեք ծրագիրընախատեսված է էլեկտրոնային թվային ստորագրությունների (EDS) ստեղծման և ստուգման համար:

XML ծրագիր Contact-Rosreestrնախատեսված է Rosreestr վեբ ծառայության հետ փոխգործակցության համար, այսինքն. հողամասերի և անշարժ գույքի կադաստրային գրանցման հայտերի ստեղծում, կադաստրային տեղեկատվության հարցումներ, այդ դիմումների և հարցումների վերաբերյալ արդյունքների ստացում.

Բոլոր ծրագրերը (բացառությամբ Just Sign-ի և XML Contact-Rosreestr-ի) ունեն 30 օր տևողությամբ ցուցադրական ռեժիմ, որը թույլ է տալիս առանց սահմանափակումների օգտագործել ծրագրի ֆունկցիոնալությունը: Դեմո ժամկետի ավարտից հետո դուք կամ պետք է գնեք ծրագրերի ամբողջական տարբերակները կամ դադարեցնեք դրանք օգտագործել: Just Sign ծրագիրն է անվճար ծրագիրև օգտագործման սահմանափակումներ չունի: Contact-Rosreestr XML ծրագիրը գտնվում է բետա փորձարկման փուլում և ներկայումս անվճար է օգտագործման համար:

ԿԱՐԵՎՈՐ! Ծրագրի միջոցով փոխակերպելու համար XML փոխարկիչկամ XML կոնստրուկտորԽոշոր XML ֆայլերը պետք է ներբեռնվեն և տեղադրվեն արտաքին XQuery հարցումների պրոցեսորի կողմից և նշվեն ծրագրի համապատասխան դաշտում մինչև փոխարկումը: Ներկայումս աջակցվում են երկու ազատ հասանելի հարցումների պրոցեսորներ. Դուք կարող եք դրանք ներբեռնել արտադրողի կայքից կամ այս կայքից՝ օգտագործելով ստորև նշված հղումները.

ԿԱՐԵՎՈՐ! Նախքան ծրագրերի հետ աշխատելը, դուք պետք է կարդաք հրահանգները: Սա հատկապես կարևոր է XML Constructor ծրագրի համար, քանի որ աշխատանքից առաջ անհրաժեշտ է հասկանալ այս ծրագրի գործարկման սկզբունքը: Հրահանգները գտնվում են ծրագրի գործարկվող ֆայլի նույն պանակում, այսինքն՝ «c:\ProgramFiles\XMLCON\XMLConstructor\XMLConstructor-help.rtf» թղթապանակում XML Constructor-ի համար: Դուք կարող եք զանգահարել հրահանգներին հիմնական ցանկի դյուրանցման միջոցով Windows ծրագրեր, այսինքն՝ XML Constructor-ի համար «Start->Programs->XML Constructor->XML Constructor - Instructions»: XML Designer ծրագրի համար հրահանգները հասանելի են նաև Օգնության ցանկի միջոցով:

Երկար ժամանակ ինձ համար ամենահրատապ հարցն այն էր, թե ինչպես և ինչով ստորագրել փաստաթղթերը և XML ֆայլերը էլեկտրոնային ստորագրությամբ կամ թվային ստորագրությամբ: Սա լավ է, երբ դուք գրասենյակում եք, և ձեր աշխատավայրում տեղադրվում են փաստաթղթերի և XML ֆայլերի ստորագրման բոլոր ծրագրերը: Բայց իմ աշխատանքում հաճախ առաջանում էին իրավիճակներ, երբ անհրաժեշտ էր լինում փաստաթղթեր, XML ֆայլեր կազմել ու ստորագրել՝ աշխատավայրիցս հեռու լինելով, կամ, ինչպես միշտ, դա անել շտապ և հիմա՝ տանը լինելով։ Գնել և տեղադրել ծրագրային ապահովումէլեկտրոնային թվային ստորագրությամբ ստորագրելու համար, նաև տանը, կամ նոութբուքի վրա և միշտ ձեզ հետ կրեք, դա չափազանց թանկ է։ Այնուհետև ես ձեռնամուխ եղա ինտերնետում ազատորեն տարածված ծրագրեր գտնելու, որոնք հնարավորություն են տալիս փաստաթղթեր և XML ֆայլեր ստորագրել էլեկտրոնային թվային ստորագրությամբ՝ EDS: Այս ծրագրերն են, ինչպես նաև վճարովի մեկը, որոնք մենք կքննարկենք ստորև:

Rosreestr-ին ուղարկելու համար, և դա պարտադիր է, բոլոր փաստաթղթերը պետք է ստորագրվեն էլեկտրոնային թվային ստորագրությամբ (էլեկտրոնային թվային ստորագրություն), և երբեմն անհրաժեշտ է ստուգել ձեր կամ ուրիշի թվային ստորագրությունը:

Եվ այսպես, եկեք տեսնենք, թե ինչպես և ինչ ծրագրային ապահովումԴուք կարող եք փաստաթուղթ կամ XML ֆայլ ստորագրել էլեկտրոնային թվային ստորագրությամբ: Ծրագրերից է GIS «Panorama» - «Map-2011» տարբերակը 11.10.4: Փաստաթղթերի ստորագրումն աշխատում է նույնիսկ չգրանցված տարբերակով։ Փաստաթղթերի, ֆայլերի ստորագրման կարգը Ծրագրերի ցանկը, որոնք թույլ են տալիս ստորագրել փաստաթղթեր, XML ֆայլեր, EDS (էլեկտրոնային թվային ստորագրություն) տվյալների փոխանակման համար Պետական գրանցման, կադաստրի և քարտեզագրության դաշնային ծառայության հանրային ծառայությունների պորտալի հետ, Rosreestr, միջոցով: Ինտերնետ EDS-ը հետևյալն է. գործարկեք «Map-2011» կամ «Mini Card», սեղմեք «F12»՝ հավելվածի գործարկման ընտրացանկը բացելու համար: Բացվող պատուհանում ընտրեք առաջադրանք էլեկտրոնային փաստաթղթեր, հետագա Էլեկտրոնային թվային ստորագրության ձևավորում

Ստորագրության ֆայլ. ընտրեք այն ֆայլը, որը ցանկանում եք ստորագրել, և, համապատասխանաբար, վկայագրում անհրաժեշտ վկայականը: Այսքանը, ձեր փաստաթուղթը կամ XML ֆայլը ստորագրված է էլեկտրոնային ստորագրությամբ: Եթե ցանկանում եք ստուգել առկա ստորագրությունը, ապա ընտրեք ստորագրության ֆայլը («sig» ընդլայնմամբ ֆայլ): GIS «» պաշտոնական կայք:

Փաստաթղթերի և XML ֆայլերի ստորագրման երկրորդ ծրագիրը CryptoLine-ն է: Անվճար, լիովին գործունակ, թույլ է տալիս ստորագրել, գաղտնագրել փաստաթղթերը, ինչպես նաև ստուգել թվային ստորագրությունները: Բեռնել այս ծրագիրըԴուք կարող եք պաշտոնական կայքից կամ ներբեռնել այս կայքի էջից ուղիղ հղման միջոցով: Ծրագրի հետ աշխատելը պարզ է և հարմար: Ընտրեք և ավելացրեք այն ֆայլերը, որոնք պետք է ստորագրվեն, ապա ընտրեք վկայականը, որով պետք է ստորագրեք փաստաթղթերը, XML ֆայլերը և ստորագրեք փաստաթղթերը: Զգույշ եղեք՝ ստորագրության համար ընտրեք միայն մեկ վկայական!!! Հակառակ դեպքում փաստաթղթերը կստորագրվեն ճիշտ այնքան վկայականներով, որքան դուք ավելացնեք ծրագրին: Օգտագործման հրահանգները գտնվում են ծրագրի արխիվում: Ստորև բերեմ մի օրինակ՝ Rossreestr առաքումը ստորագրելու համար:

Ծրագիրը տեղադրելուց և այն գործարկելուց հետո ծրագրին ավելացրեք ֆայլեր, որոնք պետք է ստորագրվեն: «Գործողություններ» ներդիր, «ավելացնել» կոճակը:

Բոլոր ֆայլերը միանգամից ստորագրելու համար անհրաժեշտ է ընտրել բոլորը՝ «Shift + մկնիկի աջ կոճակ» կամ «Shift + ներքև սլաք»: Այնուհետև կտտացրեք «Ստորագրել», երևացող պատուհանում կա՛մ ավելացրեք վկայական, կա՛մ թողեք նախկինում ընտրվածը, կա՛մ փոխեք այն մյուսի: Կրկին հիշում եմ, որ Rosreestr-ին ներկայացնելու համար այս պատուհանում չպետք է լինի 1-ից ավելի վկայագիր: Բացի այդ, սահմանեք բոլոր պարամետրերը, ինչպես ցույց է տրված նկարում.

Եկեք ստորագրենք. Ստորագրելուց հետո «sigO» ընդլայնմամբ ֆայլերը կավելացվեն ձեր ցուցակին: Սա ֆայլի ստորագրությունն է: Մնում է միայն վերբեռնել ստորագրության ֆայլերը կամ բոլոր ֆայլերը (ձեր հայեցողությամբ): Ընտրեք այն, ինչ ցանկանում եք վերբեռնել, այս դեպքում երեք ստորագրության ֆայլ, և սեղմեք «Վերբեռնում»: Թվում է, թե դա բոլորն է: Բայց ինչպես յուրաքանչյուր անվճար պանիր, կա մի փոքրիկ նրբերանգ. Rosreestr-ը երդվում է «sigO» ֆայլի ընդլայնման վրա, ուստի այն ձեզ պետք է Explorer-ում կամ որևէ այլում ֆայլերի կառավարիչվերանվանել ընդլայնումը «sigO»-ից «sig»:

Այս ծրագրի ստորագրությունը չի ստուգվել Rosreestr կայքի կողմից. Ստորագրության ստուգումն իրականացվել է ծրագրային արտադրանքների միջոցով, որոնք համագործակցում են Պետական գրանցման, կադաստրի և քարտեզագրության դաշնային ծառայության պետական ծառայությունների պորտալի հետ: Բոլոր երեք ծրագրերը, որոնք ստուգել են այս ծրագրի կողմից կատարված ստորագրությունը, տվել են դրական արդյունք։ Ստուգումն իրականացվել է այստեղ նշված ծրագրերով՝ GIS «Panorama», Crypto ARM և Polygon-Line Plan ծրագրով: Ստորագրությունը նույնպես ստուգվել է առցանց ծառայությունկայքում էլեկտրոնային թվային ստորագրության իսկությունը ստուգելը.

Փաստաթղթերի և XML ֆայլերի ստորագրման մեկ այլ ծրագիր է . Այն կարող եք ներբեռնել ծրագրի պաշտոնական կայքից։ Ծրագիրն ինքնին բավականին ֆունկցիոնալ և գրավիչ է, արժեքը բարձր չէ, ընդամենը 1200 ռուբլի 1-ի համար: աշխատավայր. Կա տեխ. աջակցություն և նաև լայնածավալ օգնություն: Առավել ամբողջական և արդի տեղեկատվությունը կարելի է ստանալ այստեղ. Կարդացեք նաև EDS-ի մասին գրառման մեջ

Վեհ նպատակը ազնվացնում է գործունեությունը հանուն այս նպատակի:

Կ.ԼիբկնեխտՀոդվածում նկարագրվում է, թե ինչպես ստորագրել փաստաթղթերը (pdf, word, excel, xml, արխիվ) էլեկտրոնային ստորագրության միջոցով: Եկեք քննարկենք, թե ինչ ծրագրեր են անհրաժեշտ թվային ստորագրության միջոցով փաստաթղթեր ստորագրելու համար, դրանց դրական և բացասական կողմերը:

Ինչպես ստորագրել ֆայլը թվային ստորագրության միջոցով

Գոյություն ունեն երկու ծրագիր, որոնցով դուք կարող եք ֆայլ ստորագրել էլեկտրոնային ստորագրության միջոցով.

- ViPNet CryptoFile;

- CryptoARM.

ViPNet CryptoFile

Օգտագործելով այս ծրագիրը՝ կարող եք ստորագրել ցանկացած ֆայլ, օրինակ՝ doc, xls, jpg, xml, txt, ստորագրել թվային ստորագրության հռչակագիր, արխիվ։ Ստորագրելուց հետո ֆայլը կավարտվի .sig-ով

Կողմերը:անվճար ծրագիր, որը պահանջում է գրանցում կայքում (բանալին կստանաք այստեղ էլ) Հնարավոր է նաև էլեկտրոնային ստորագրությամբ ֆայլը ստորագրելիս օգտագործել ֆայլին կից ստորագրություն, այսինքն. ֆայլը և բանալին կգտնվեն նույն ֆայլում կամ ֆայլից առանձին:

Դեմ:Ստորագրելիս կարող եք ավելացնել միայն մեկ էլեկտրոնային ստորագրություն.

Դուք կարող եք ստորագրել EDS փաստաթուղթը՝ աջ սեղմելով ֆայլի վրա և ընտրելով ViPNet CryptoFile -> Sign in menu:

CryptoARM

Դեմ:վճարովի ծրագրակազմ;

Կողմերը:ֆայլը ստորագրելիս կարող եք ավելացնել բազմաթիվ թվային ստորագրություններ:

Դուք կարող եք ստորագրել EDS փաստաթուղթը՝ աջ սեղմելով ֆայլի վրա և ընտրացանկից ընտրելով CryptoARM -> Sign:

Ինչպես ստորագրել pdf ՝ օգտագործելով թվային ստորագրություն

Եթե Ձեզ անհրաժեշտ է փաստաթուղթ ստորագրել, օրինակ՝ հարկային գրասենյակի համար, կարդացեք վերը նշված հրահանգները՝ «Ինչպես ստորագրել ֆայլը՝ օգտագործելով էլեկտրոնային ստորագրություն», եթե Ձեզ անհրաժեշտ է ստորագրություն՝ փաստաթղթում տեսանելի մասով, ապա կարդացեք ստորև ներկայացված հրահանգները:

Թվային ստորագրության միջոցով pdf փաստաթուղթ ստորագրելու համար անհրաժեշտ է ծրագրային ապահովում:

Կողմերը:Փաստաթղթում տեսանելի է էլեկտրոնային ստորագրությունը։

Դեմ:Ծրագրի արժեքը (90 օր անվճար):

Դուք նաև պետք է ունենաք Acrobat Reader DC կամ Adobe Acrobat Pro-ն տեղադրված:

Նախքան pdf փաստաթղթում էլեկտրոնային ստորագրություն մտցնելը, դուք պետք է կարգավորեք Acrobat Reader DC-ն, որպեսզի աշխատի CryptoPro PDF ծրագրի հետ: Ստորագրություններ -> որտեղ «Ստեղծում և գրանցում» սեղմեք Մանրամասն, տես նկարը.

«Ստորագրման կանխադրված եղանակում» ընտրեք CryptoPro PDF-ը, ինչպես նկարում.

Մենք ստորագրում ենք pdf փաստաթուղթ թվային ստորագրությամբ

Բացեք pdf փաստաթուղթը -> աջ վահանակում սեղմեք լրացնել և ստորագրել

Acrobat Reader-ի վերին վահանակում սեղմեք «Լրացրեք և ստորագրեք» -> «Լրացուցիչ գործիքներ»

Վահանակին ավելացնելու համար դուք պետք է ընտրեք «Վկայականներ» գործիքը:

Վկայականների վրա սեղմելուց հետո վահանակի վրա կհայտնվի «Դիմել թվային ստորագրություն» գործիքը, կտտացրեք դրա վրա, այնուհետև կուրսորով ընտրեք այն տարածքը, որտեղ ցանկանում եք տեղադրել թվային ստորագրություն, կհայտնվի պատուհան՝ վկայականի ընտրությամբ:

Ընտրեք վկայական -> Լավ -> Ստորագրեք:

Թվային ստորագրությունը pdf-ում այսպիսի տեսք ունի.

Մեր pdf փաստաթուղթը ստորագրված է, նույն կերպ դուք կարող եք մի քանի ստորագրություն տեղադրել մեկ pdf ֆայլում։

Ինչպես ստորագրել Word փաստաթուղթը թվային ստորագրության միջոցով

Եթե Ձեզ անհրաժեշտ է փաստաթուղթ ստորագրել փաստաթղթում ստորագրության տեսանելի մասով, ապա կարդացեք ստորև ներկայացված հրահանգները, բայց եթե Ձեզ անհրաժեշտ է ստորագրել word փաստաթուղթ և ուղարկել այն, օրինակ, հարկային գրասենյակ, ապա վերը նշված հրահանգները « Ինչպես ստորագրել ֆայլը էլեկտրոնային ստորագրության միջոցով» կհամապատասխանի ձեզ:

Ստորագրելու համար Word փաստաթուղթօգտագործելով թվային ստորագրությունը, մեզ անհրաժեշտ է CryptoPro Office Signature ծրագիրը:

— վճարովի ծրագրակազմ, որն օգտագործվում է Wort, Excel փաստաթղթերի ստորագրման համար:

Տեղադրվելուց հետո դուք կարող եք անմիջապես սկսել ստորագրել Word փաստաթղթերը էլեկտրոնային ստորագրությամբ, բացել Word փաստաթուղթը, որը պետք է ստորագրվի էլեկտրոնային ստորագրությամբ -> մենյու Rate -> Տեքստի բլոկում, սեղմեք Signature Line-ը և ընտրեք Ստորագրություն; Line (CRYPTO-PRO):

Ենթադրենք, որ դա անելու համար անհրաժեշտ է երկու էլեկտրոնային ստորագրություն տեղադրել Word փաստաթղթում, մենք կատարում ենք վերը նշված գործողությունը երկու անգամ՝ առանց ստորագրելու. Քանի որ մեկ ստորագրությամբ ստորագրելուց հետո փաստաթուղթը կդառնա անխմբագրելի։ Այսպիսով, էլեկտրոնային ստորագրության համար մենք տեղադրում ենք երկու դաշտ:

Դրանից հետո կարող եք ստորագրել՝ սեղմելով մեկ ստորագրության վրա, ընտրել էլեկտրոնային ստորագրություն և ստորագրել, ապա կատարել նույն գործողությունները երկրորդ ստորագրությամբ։

Թվային ստորագրությամբ ստորագրված word փաստաթուղթն ունի հետևյալ տեսքը.

Ինչպես ստորագրել Excel փաստաթուղթ՝ օգտագործելով թվային ստորագրություն

Ես չեմ կրկնվի, որպեսզի Excel փաստաթուղթ ստորագրեք էլեկտրոնային թվային ստորագրության միջոցով, դուք պետք է ամեն ինչ անեք այնպես, ինչպես Word-ի համար, տես վերևում:

ՈւշադրությունԵթե Ձեզ անհրաժեշտ է ստորագրել excel փաստաթուղթ փաստաթղթում առկա ստորագրության տեսանելի մասով, ապա կարդացեք հետագա հրահանգները «Ինչպես ստորագրել Word փաստաթուղթը էլեկտրոնային ստորագրության միջոցով», բայց եթե անհրաժեշտ է ստորագրել excel փաստաթուղթ և ուղարկել այն: Օրինակ՝ դիմել հարկային գրասենյակ, այնուհետև «Ինչպես» էջի սկզբում տրված հրահանգները կհամապատասխանեն ձեզ ստորագրել ֆայլը՝ օգտագործելով թվային ստորագրություն»:

Ինչպես ստորագրել պայմանագիր թվային ստորագրության միջոցով

Կախված նրանից, թե ինչ ձևաչափով է ստեղծվել համաձայնագիրը, կարդացեք վերը նշված հոդվածը Ինչպես ստորագրել Word կամ PDF փաստաթուղթ:

Ինչպես ստորագրել լիազորագիր՝ օգտագործելով էլեկտրոնային ստորագրությունը

Կարդացեք վերը նշված հոդվածը և ընտրեք համապատասխան տարբերակը, թե ինչպես ստորագրել լիազորագիր էլեկտրոնային ստորագրության միջոցով:

Հարցեր.

Արդյո՞ք թույլատրվում է խմբագրել ստորագրված թվային ստորագրության ֆայլը:

— Ոչ, ստորագրելուց հետո ֆայլը չի կարող խմբագրվել, օրինակ, եթե փորձեք խմբագրել Word-ում ստորագրված տեքստը, ապա բոլոր ստորագրությունները ջնջվում են։

Ինչպիսի՞ն է թվային ստորագրությամբ ստորագրված փաստաթուղթը:

— Ամեն ինչ կախված է նրանից, թե ինչ մեթոդով եք ստորագրել փաստաթուղթը։ Եթե դուք ստորագրել եք փաստաթուղթը, ինչպես սկզբում նշված հրահանգներում, ֆայլը կունենա .sig ընդլայնում: Նաև ֆայլը և թվային ստորագրությունը կարող են լինել առանձին ֆայլ, դա կախված է ֆայլի ստորագրման եղանակից:

Եթե դուք ստորագրել եք pdf, word կամ excel փաստաթուղթ՝ օգտագործելով հատուկ ծրագրեր, ապա դրանք հնարավոր չէ տարբերել։ Պետք է բացել փաստաթուղթը և ներսում ստուգել՝ կա՞ ստորագրություն, թե՞ ոչ։