Az ingatlanok állami nyilvántartásáról szóló 218-FZ törvény szerint elektronikus XML dokumentumokés a dokumentumok beszkennelt képeit alá kell írni fokozott minősítésű elektronikus aláírás . A „Polygon” sorozat minden programja, a „Polygon Pro” és a „Signature Pro” program csak ilyen aláírással van aláírva.

Az aláíráshoz:

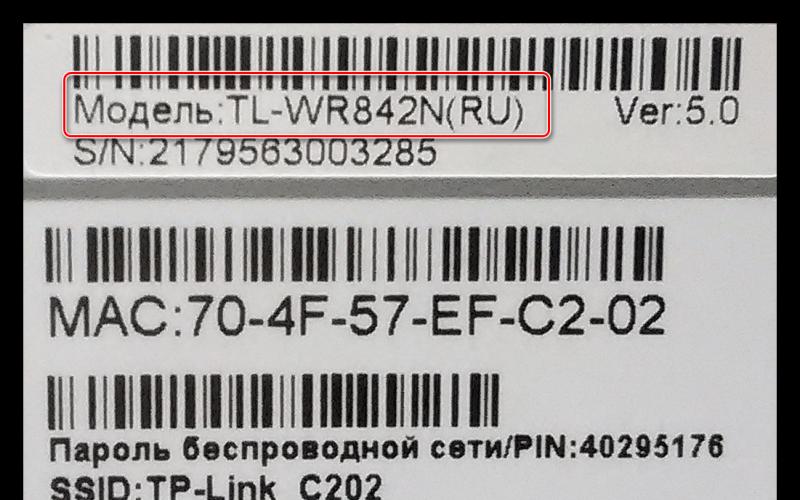

Kap aláírási kulcs(tanúsítvány) a Tanúsítási Központban. Az akkreditált tanúsító központok listája a Rosreestr honlapján (A tanúsítási központok listája) található. Tanúsítványt szerezhet be a tanúsítási központunkban, a Software Center LLC-ben.

Az aláírással együtt vásárolja meg és telepítse a programot a számítógépére CryptoPro CSP (tartalmazza a szükséges orosz aláírási szabványokat), amely megvásárolható a Certification Center LLC „Programközpont”-unktól is.

Más aláírási programok nem szükségesek: CryptoARM (a CryptoARM aláírási képességei hasonlóak a „Polygon”, „Polygon Pro” sorozatú programokéhoz és a „Signature Pro” programhoz).

A Polygon Pro platform szoftvermoduljai

Írjon alá egy elektronikus dokumentumot a Polygon Pro programban

XML-fájl aláírásához tegye a következőket:

- Hibamentes elektronikus dokumentum létrehozása.

Az XML fájlt azonnal aláírhatja a „ XML Viewer", ehhez kattintson a gombra az eszköztáron - "XML fájl aláírása".

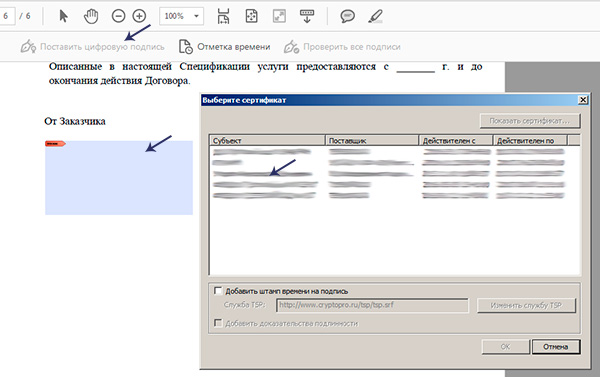

- A kattintás után megnyílik egy ablak a telepített tanúsítványok listájával. Válassza ki a kívántat, és kattintson "RENDBEN".

- A program aláírja a fő dokumentumot, és megjelenít egy sikerüzenetet.

Az aláírt fájllal azonos nevű és kiterjesztésű * aláírási fájl ugyanabban a mappában jön létre. .sig.

Írjon alá egy fájlcsoportot a Polygon Pro programban

A program képes egyidejűleg egy fájlcsoport aláírására. Ehhez tegye a következőket:

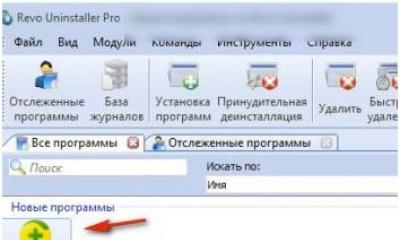

- A lapon található szoftvermodul szalagján "Otthon" nyomja meg a gombot és válasszon az almenüből. Megnyílik egy ablak a kiválasztott projektfájlokkal (alapértelmezés szerint az összes projektfájl ki van jelölve).

- Kattintson a gombra "Feliratkozás". Megnyílik egy ablak a telepített tanúsítványok listájával. Válassza ki a kívántat, és kattintson "RENDBEN".

- A program aláírja a dokumentumokat, és sikeres üzenetet jelenít meg.

- A szoftver modul szalagján a lapon " Otthon" gomb almenüjében" Mindent aláír» kattintson a gombra « Ellenőrzés…».

- Válassza ki az aláírást tartalmazó fájlt (kiterjesztéssel *.sig), amelyet ellenőrizni kell, vagy aláírt fájl.

- Megnyílik egy protokoll arról, hogy a dokumentumot helyesen írta-e alá, ki és mikor írta alá.

Ha a lista olyan fájlokat tartalmaz, amelyeket nem kell aláírni, törölje a jelölést.

A program minden dokumentumot aláír, és sikeres üzenetet jelenít meg.

Ha az aláírás során hiba történik, egy ellenőrzési napló jelenik meg figyelmeztetésekkel és/vagy hibákkal. A helyes aláírás érdekében a hibákat ki kell javítani.

Írja alá a fájlt a Polygon Pro platform szoftvermoduljaiban

A program képes bármilyen fájl aláírására.

Megnyílik egy ablak a telepített tanúsítványok listájával. Válassza ki a kívántat, és kattintson a " RENDBEN».

Ugyanabban a mappában, mint az aláírt fájl, létrejön egy aláírási fájl azonos névvel, kiterjesztéssel *.sig.

Ellenőrizze az elektronikus aláírást a Polygon Pro programban

Ha kívülről kapott aláírt fájlt, és szeretné ellenőrizni, hogy megváltozott-e, vagy egyszerűen csak ellenőrizni szeretné, hogy a fájl aláírása megfelelően lett-e generálva, kövesse az alábbi lépéseket:

Ha ez a két fájl különböző mappákban van, a program figyelmeztető ablakot jelenít meg. Kattintson a gombra Ismétlés", és válassza ki a forrásfájlt.

"Signature Pro" program

Egy programot fejlesztettek ki a hitelesítésszolgáltatóval való kényelmes interakcióhoz, a digitális tanúsítványok és privát kulcsok kezeléséhez, valamint különféle fájlok elektronikus aláírással történő aláírásához.

Hogyan írjunk alá egy fájlt elektronikus digitális aláírással?

Ez az utasítás Ez egy becslés, a pontos lépések a számítógépre telepített szoftvertől függhetnek. Az utasítások egy része 2012 februárjában elkészült, de programjaink kényelmesebb lehetőséget biztosítanak az elektronikus dokumentumfájlok aláírására továbbfejlesztett minősített elektronikus aláírás.

Az elektronikus dokumentumfájlok aláírása: határterv, térképterv, műszaki terv az elektronikus aláírást ellenőrizni kell telepített programokat:

"CryptoPro CSP" kriptoszolgáltató;

"Crypto ARM" – ez a program csak akkor szükséges, ha nem a „Polygon” sorozat programjait használja, ez a program aláírás szempontjából megegyezik a „Polygon” sorozat programjaival, tehát nincs rá szükség; fájlok aláírásához a "Polygon" sorozat programjaival, lásd az utasítások előző oldalát; A „Polygon” sorozatú programokkal és a CryptoARM programmal is aláírhat, ha úgy gondolja, hogy ez kényelmesebb lesz, mint a „Polygon” sorozatú programok meglévő képességeinek használata;

Minden fájlt (XML, nyomtatott dokumentum szkennelése és pályázati fájlok) alá kell írni, mivel a kataszteri nyilvántartó hatóság csak fájlpárokat fogad el: az eredeti fájlt és az aláírási fájlt. Fájl aláírásához jelölje ki azt az Intéző ablakban, és kattintson a gombra jobb klikk egér (RMB) jelenik meg helyi menü, ebben válassza ki a „CryptoARM” elemet, majd a „ Feliratkozás…».

Ezután győződjön meg arról, hogy a fájlnév helyes

Fontos! állítsa a kapcsolót " helyzetbe DER kódolás", saját belátása szerint adja meg a kimeneti fájlok mappáját. Nyomja meg a gombot " Következő" A következő ablakban rendelje hozzá az aláírási paramétereket

Ebben az ablakban a legfontosabb, hogy kipipálja a „ Mentse az aláírást egy külön fájlba" Kattintson a gombra Következő" A következő ablakban kattintson a gombra Válasszon»

megnyílik egy tanúsítványválasztó ablak

ebben válaszd ki a kulcsod tanúsítványát (nézd a tulajdonos neve alapján). Kiválasztás után kattintson a gombra RENDBEN"És" Következő" A dokumentum aláírása előtti utolsó ablakban kattintson a „ Kész».

Fontos! Minden fájlhoz létre kell hozni egy aláírási fájlt, mivel csak egy pár fogadható el: az eredeti fájl (xml vagy más) + egy aláírás (sig fájl).

Az ML vagy az eXtensible Markup Language mára az információk weben (és azon túl) történő továbbításának szabványos módjává válik.

Emlékezzünk vissza, hogy az XML fő célja egy dokumentum szerkezetének és szemantikájának leírása. Az XML fő előnye a többi elektronikus dokumentumformátumhoz képest, hogy elválasztja a dokumentum külső megjelenítésének leírását a dokumentum szerkezetétől és tartalmától. Az XML egy rugalmas nyelv, amely többféle célra használható, és számos rendszerrel és adatbázissal tud interfész lenni. Így ma az XML-t sokan használják információs rendszerek mint a fő adatcsere formátum. Ráadásul az adatbázis-kezelő rendszerek gyártói erőteljes lépést tettek az XML felé. Például az Oracle kiadta az XSU-t (XML-SQL Utility), amely a JDBC kiegészítője, amely lehetővé teszi XML adatok tárolását és lekérését egy adatbázisban (http://otn.oracle.com/tech/xml/ xdk_java/content .html).

Az XSU a Java osztályok hierarchiája, amelyet arra terveztek, hogy objektumrelációs adatbázistáblákból és nézetekből XML formátumba alakítsa át az adatokat, XML dokumentumokból adatokat szúrjon be táblákba és nézetekbe, és más hasznos műveleteket hajtson végre.

Az XML dokumentumok védelmének szükségessége

Az ML egy hatékony eszköz, amelyet gyakran használnak az interneten keresztüli adatcserére. De sajnos maga nem biztosítja a szükséges védelmet az általa „szállítandó” adatok számára. Más szóval, komoly biztonsági problémák merülnek fel az XML formátum használatakor (mint ahogyan más formátumok használatakor is).

- Az XML könnyen használható tranzakciós üzenetek bank és ATM közötti továbbítására, magánszemélyekre vonatkozó bizalmas vagy félig bizalmas információk, elektronikus tranzakciókra vonatkozó információk, vagy egyszerűen védett dokumentumok továbbítására ebben a formátumban. Ugyanakkor biztosítani kell az információk védelmét a nem szándékos vagy szándékos torzulásoktól mind az információs rendszerek felhasználói részéről, mind a kommunikációs csatornákon keresztül történő továbbításkor. A védelemnek a következő funkciókon kell alapulnia:

- interakcióba lépő felek hitelesítése;

- az információk hitelességének és integritásának megerősítése;

a továbbított adatok kriptográfiai lezárása.

Ennek az információvédelemnek a biztosítására célszerű elektronikus digitális aláírást (EDS) és adattitkosítási módszereket alkalmazni. Ezenkívül a digitális aláírás rendszerint hitelesítést, a hitelesség és integritás megerősítését biztosítja, az adatok lezárása pedig titkosítással történik.

EDS és hamisításának lehetősége

Az elektronikus digitális aláírás az eredeti információblokkhoz (dokumentumhoz) hozzáadott adat, amelyet annak kriptográfiai átalakítása eredményeként nyernek (a titkos kulcstól és az eredeti információs vagy dokumentumblokktól függően). Az EDS biztosítja az üzenetek (dokumentumok) sértetlenségét szerzőjének (a dokumentumot aláíró személynek) garantált azonosításával, leggyakrabban nem védett nyilvános távközlési csatornákon továbbítva.

Az információblokk elektronikus digitális aláírásának ellenőrzése a digitális aláírás kriptográfiai átalakításával történik a digitális aláírás telepítési folyamatában részt vevő titkos kulcsnak megfelelő nyilvános kulcs segítségével.

Az elektronikus digitális aláírás hamisításának lehetetlensége nagyon nagy mennyiségű matematikai számítással érhető el (például az aláírás hamisításának lehetetlensége a diszkrét logaritmus probléma megoldásának bonyolultságából fakadhat egy p elemből álló területen El-Gamal aláírási séma). Az aláírás elhelyezése a dokumentumon magát a dokumentumot nem változtatja meg, hanem csak a kapott információ hitelességének és szerzőiségének ellenőrzését teszi lehetővé (vagyis magához a dokumentumhoz vagy attól külön adatblokk kerül hozzáadásra - a digitális aláírás ezt a dokumentumot).

Tanúsító hatóság

Fentebb említettük a „privát kulcs” és a „nyilvános kulcs” kifejezéseket. Honnan jöttek ezek a kulcsok? Ezeket egy tanúsító hatóság - egy bizonyos struktúra (szervezet) - hozza létre, amely a tanúsítványokat kezeli. A nyilvános/privát kulcs tanúsítványa a következő adatkészletet képviseli:

- a rendszer alanyának vagy objektumának a neve, amely egyedileg azonosítja azt a rendszerben;

- a rendszer alanyának vagy objektumának nyilvános/privát kulcsa;

- a tanúsítvány rendszerben történő használatának követelményei által meghatározott további attribútumok;

- a kiadó (hitelesítés-szolgáltató) elektronikus digitális aláírása, amely ezen adatok összességét igazolja.

Így például egy bizonyítványt privát kulcs magát a privát kulcsot és további információkat tartalmazza.

Az információs rendszer minden regisztrált felhasználója számára a hitelesítési központ (CA) két tanúsítványt állít elő: egy privát kulcs tanúsítványt és egy nyilvános kulcsú tanúsítványt. Ebben az esetben az első SO-t személyesen a regisztrált felhasználónak adják ki (például floppy lemezen), és senki másnak - ez az „aláírás”.

A második, nyílt tanúsítványt a CA közzéteszi egy nyilvános adattárban, hogy az érdeklődők könnyen megtalálják.

Az információ küldője az előfizetők megállapodása alapján előre kiválasztott titkos kulcs és aszimmetrikus algoritmus (digitális aláírás algoritmus) segítségével titkosítja a továbbított, digitális formában bemutatott információkat, és így megkapja az adatok digitális aláírását. Ezt követően az információ küldője a fent leírt módon kapott titkosítatlan információt és a digitális aláírást egy nyílt kommunikációs csatornán elküldi a címzettnek.

Az üzenet címzettje egy nyilvános kulcs (amely nyilvánosan elérhető) és az előfizetők megállapodása alapján kiválasztott digitális aláírási algoritmus segítségével feloldja a digitális aláírás titkosítását.

Ezután összehasonlítja a kapott titkosítatlan információkat és a digitális aláírás visszafejtésekor kapott információkat. Ha a digitális aláírást nem hamisították, és a továbbított nyílt információ nem torzult, akkor ennek a két információnak teljesen meg kell egyeznie. Ha az aláírást hamisítják, akkor a kapott nyílt információ és a dekódolás során kapott információ jelentősen eltér (1. ábra).

Hash függvények

A feladó és a címzett közötti interakció fenti sémájában egy művelet hiányzik. Az adattitkosítás szakaszához kapcsolódik, amely során elektronikus digitális aláírás jön létre.

- Ha csak egy digitális aláírást generálunk, akkor az (algoritmustól függően) általában körülbelül akkora hosszúságú lesz, mint az eredeti adatblokk, és dupla hosszúságú üzenetet kell továbbítanunk a hálózaton. Ez természetesen negatívan érintené a rendszer teljes működését. Ezért a digitális aláírás generálása előtt az eredeti adatokat egy hash függvény segítségével dolgozzák fel, és így az aláírás tömörebbé válik. Természetesen a helyes eredmény eléréséhez a címzettnek ugyanazt az átalakítást kell végrehajtania a kapott adatblokkon.

- A használt hash függvénynek képesnek kell lennie arra, hogy bármilyen hosszúságú üzenetet fix hosszúságú bináris sorozatmá alakítson át. Ezenkívül meg kell felelnie a következő követelményeknek:

az üzenetnek a hash függvény alkalmazása után az eredeti üzenet minden bitjétől és azok sorrendjétől kell függnie;

Az üzenet kivonatolt változatának használatával nem lehet magát az üzenetet rekonstruálni.

A titkosítás megértése Adattitkosítás és különbsége a digitális aláírástól, valamilyen digitális kódolásban bemutatva, titkosított információblokk, digitális kódolásban is bemutatva. A titkosítás két folyamatot egyesít: az információk titkosítását és visszafejtését (2. ábra).

Az alapvető különbség a digitális aláírás és a titkosítási módszerek között (most az aszimmetrikus algoritmusokról van szó, amelyekben a titkosításhoz és a visszafejtéshez különböző, de matematikailag összefüggő kulcsokat használnak) az, hogy titkosításkor a címzett nyilvános kulcsát, a visszafejtésnél pedig privát kulcsot használnak. , míg a A digitális aláírás algoritmusa megköveteli a szerző titkos kulcsát az üzenet aláírásához, és az üzenet szerzőjének nyilvános kulcsát a digitális aláírás ellenőrzéséhez.

Hackelés

Elméletileg bármely kulcsot használó titkosítási algoritmus feltörhető, ha végigkeresi az összes kulcsértéket. Ha a kulcsot választja, a szükséges számítógép teljesítmény exponenciálisan növekszik a kulcs hosszával. Egy 32 bites kulcshoz 232 (körülbelül 109) lépés szükséges. Ezt a feladatot minden amatőr elvégezheti, és otthoni számítógépen is megoldható. A 40 bites kulccsal rendelkező rendszerek (például az RC4 algoritmus exportált amerikai változata) 240 lépést igényelnek, ilyen számítógépes teljesítmény a legtöbb kisvállalatnál elérhető. Az 56 bites kulcsokkal (DES) rendelkező rendszerek megnyitása jelentős erőfeszítést igényel, de speciális berendezéssel könnyen megnyithatók. Az ilyen berendezések költsége jelentős, de megfizethető a maffia, a nagyvállalatok és a kormányok számára. A 64 bites kulcsokat jelenleg a nagy államok nyithatják meg, a következő években pedig bűnszervezetek, nagyvállalatok és kisállamok nyithatják meg. A 80 bites kulcsok sebezhetővé válhatnak a jövőben.

A 128 bites kulcsok valószínűleg nyers erővel feltörhetetlenek maradnak a belátható jövőben. Hosszabb billentyűk is használhatók.

A kulcs hossza azonban nem minden. Sok rejtjel feltörhető anélkül, hogy minden lehetséges kombinációt kipróbálnánk, hanem speciális algoritmussal (például polinomiális összetettséggel). Általánosságban elmondható, hogy nagyon nehéz olyan titkosítást találni, amelyet más, a nyers erőnél hatékonyabb módszerrel ne lehetne megnyitni.

Vegye figyelembe, hogy egy kriptográfiai rendszer csak annyira erős, amennyire a leggyengébb láncszeme. A rendszertervezés egyetlen szempontját sem szabad figyelmen kívül hagyni, az algoritmus kiválasztásától a kulcsfontosságú használati és terjesztési szabályzatokig.

Az XML-lel dolgozók már régóta megértették az XML-ben továbbított és megjelenített adatok ellenőrzésének fontosságát. A továbbított adatokkal szemben támasztott fő követelmények az interakcióban részt vevő felek hitelesítése, valamint az XML-dokumentumban szereplő információk hitelességének és integritásának megerősítése. Az ilyen problémákat az XML dokumentumok digitális aláírása oldja meg.

A W3C digitális aláírásának XML specifikációi

A W3C jelenleg az XML Signature Syntax and Processing specifikációt és más kapcsolódó dokumentumokat fejleszti. Egyelőre ajánlás státusza van (http://www.w3.org/TR/xmldsig-core/).

Ez a dokumentum biztosítja a teljes XML-dokumentum és annak egy részének aláírását. Az XML-aláírási folyamat egyedivé tétele érdekében meghatározásra került az XML-adatok kanonikus megjelenítésének koncepciója. Például egy XML-dokumentumban a hierarchiafában ugyanazon a szinten lévő címkék keveredhetnek, így az aláírási folyamat kétértelműségét eredményezheti. Az XML kanonikus ábrázolása egyfajta rendezés (vagy inkább a legegyszerűbb formára redukálás), amely nem enged meg ilyen szabadságjogokat. Az XML kanonizálási módszereket és szabályokat egy külön dokumentum, a „Canonical XML” (http://www.w3.org/TR/xml-c14n) írja le, amely szintén ajánlás státuszú. Az XML-dokumentum aláírásával kapcsolatos egyéb anyagok a következő címen érhetők el: http://www.w3.org/Signature/.

Címke

- Az „XML aláírás szintaxisa és feldolgozása” ajánlás előírja, hogy az aláírást és az arra vonatkozó információkat tartalmaznia kell a címkében.

- , amely a következő részekkel rendelkezik (főleg az aláírás ellenőrzéséhez szükségesek):

- A Canonicalization Method egy meghatározott szabálykészletet határoz meg az XML-példány aláírás előtti egyszerűsítésére és strukturálására. Ez az információ biztosítja, hogy az aláírt adatok megfelelő formában legyenek, így az ellenőrző algoritmus pozitív eredményt ad, ha a tartalmi adatok nem változtak;

- digest érték (DigestValue) maga az üzenet kivonat, vagyis egy fix hosszúságú karakterlánc, amely az emésztési algoritmussal végzett adatfeldolgozás eredményeként keletkezik. Egy ilyen karakterlánc egyedi és visszafordíthatatlan: gyakorlatilag lehetetlen más tartalomból megszerezni, mint ahogy az eredeti adatot sem lehet belőle újra előállítani. Olyan, mint egy ujjlenyomat az aláírandó adatokhoz;

- az emésztési értékek pozitív összehasonlítása garantálja a tartalom integritását;

- maga az aláírás (SignatureValue) ez az aláírás módszerrel végzett feldolgozás után kapott adat;

információ a nyilvános kulcs (KeyInfo) kulcsáról a digitális aláírás ellenőrzéséhez. Pontosabban nem kulcsot, hanem tanúsítványt, mert abban magán a kulcson kívül a tulajdonos neve és a digitális aláírás algoritmusa is feltüntethető.

ilyen aláírás (1. lista).

Digitális aláírás XML kialakítása

Meg kell jegyezni, hogy van néhány különbség az XML aláírási folyamat és a klasszikus között.

Az a tény, hogy az XML-példány aláírásának folyamata a kanonizálással, azaz az adatstruktúra egyszerűsítésével kezdődik. Amint már említettük, erre az eljárásra azért van szükség, hogy a digitális aláírást helyesen lehessen ellenőrizni ugyanazon XML-dokumentumhoz, különböző módon bemutatva. Ez azt jelenti, hogy az aláírás előtt minden XML-dokumentumot egyetlen kanonikus űrlapra kell konvertálni. A többi lépés megegyezik a digitális aláírás hozzáadásának szokásos eljárásával: az adatokhoz a megadott módszerrel egy kivonatolási érték jön létre, majd ezt az értéket aláírja a dokumentum szerzőjének privát kulcsával.

XML digitális aláírás ellenőrzése

Az aláírás ellenőrzéséhez két lépést kell végrehajtania: magát az aláírást és a kivonat értékét.

Először magát az aláírást ellenőrzik, hogy biztosítsák a tulajdonos hitelesítését és megakadályozzák a visszautasítást. A kivonat értékét ezután ellenőrzi, hogy megbizonyosodjon arról, hogy az adatok nem változtak, és az XML-dokumentum tartalmának sértetlensége ellenőrizve van.

Térjünk át a titkosításra, amely lehetővé teszi, hogy a továbbított adatokat lezárjuk (vagyis olyan formába alakítsuk át, amelyben nem egyértelmű) és visszaállítjuk azokat a fogadó oldalon. A W3C konzorcium létrehozott egy munkacsoportot (http://www.w3.org/Encryption/2001/), amely kifejezetten az XML adatok titkosításának kérdéseivel foglalkozik. Az XML titkosítási szintaxis és feldolgozás specifikációja most egy ajánlás, amely a következő címen érhető el: http://www.w3.org/TR/xmlenc-core/.

Ez a dokumentum biztosítja a teljes XML-dokumentum és annak egy részének aláírását.

- titkosítási módszer (EncryptionMethod) írja le az adattitkosítási algoritmust.

- Ha ez a címke hiányzik, akkor a fogadó félnek ismernie kell a titkosítási algoritmust, különben az üzenet visszafejtése lehetetlen;

- titkosított adatok (CipherData) tényleges titkosított adatok vagy hivatkozás a helyére. A titkosítandó adattípusok és logikai rendszerezésük módszerei gyakorlatilag korlátlanok;

- kulcsokkal kapcsolatos információk (KeyInfo) információk azokról a kulcsokról, amelyekkel a titkosítás és ennek megfelelően a visszafejtés történik. Máshol is tárolhatók, és az XML-példányban helyettesíthetők egy URL-hivatkozással;

egyéb információk (például a tervezett címzettekről).

a 2. listán látható.

Titkosítási és visszafejtési folyamat Titkosítás XML adatok

hagyományos nyilvános kulcsú kriptográfiai módszerekkel készült. Először magát az adatot titkosítják, általában egy véletlenszerűen generált titkos kulccsal, amelyet ezután szintén titkosítanak a kívánt címzett nyilvános kulcsával. Ezek az információk úgy vannak csomagolva, hogy csak a kívánt címzett tudja kibontani a titkos kulcsot és visszafejteni az adatokat. A titkos kulcs a titkos kulcs visszafejtésére szolgál, majd az adatok visszafejtése a talált titkos kulccsal történik.

XML dokumentumvédelem megvalósítása

Áttekintettük az elektronikus digitális aláírás általános működési elveit és a W3C konzorcium által ezen a területen kidolgozott specifikációit. Ez mind szép és jó, de mi van akkor, ha valóban szükség van a leírt XML adatvédelmi sémák megvalósítására?

Annak ellenére, hogy a W3C szabványok nemrég jelentek meg, néhány cég már ma bejelentette csomagjaik (osztálykönyvtáraik) kiadását, amelyek digitális aláírást és titkosítást is megvalósítanak. Nézzük meg néhányuk képességeit.

Ez a Java programozási nyelven alapuló csomag a http://www.alphaworks.ibm.com/tech/xmlsecuritysuite címen érhető el.

Az XML Security Suite olyan eszköz, amely olyan biztonsági funkciókat biztosít, mint a digitális aláírás, titkosítás és hozzáférés-szabályozás az XML dokumentumokhoz. Segítségével nagyobb sikereket érhet el, mint a szállítási réteg biztonsági protokolljainak (például Secure Sockets Layer, SSL) képességeinek felhasználásával.

- Ez a csomag három technológiát valósít meg:

- A digitális aláírás a W3C és az IETF „XML Signature Syntax and Processing” specifikációján (és a „Canonical XML” specifikáción) alapul;

- a titkosítást a W3C „XML Encryption Syntax and Processing” specifikációja alapján valósítják meg;

hozzáférés szabályozása XML dokumentumokhoz (XML Access Control Language).

Az XML Security Suite az egyik legjobb modern eszköz az XML dokumentumok védelmére.

Az osztálykönyvtárral ellátott archívum (JAR) mellett részletes dokumentációt és példákat is tartalmaz, amelyek segítségével gyorsan eligazodhat az osztályhierarchiában.

XML biztonság (Apache)

XML alapú adatvédelem

Security Assertion Markup Language (SAML)

Az XML adatok védelmétől eltérő, de ahhoz szorosan kapcsolódó terület az XML alapú rendszerek (protokollok) biztonságának és biztonságának javítása. Ebben az esetben a többi dokumentum/rendszer/alkalmazás XML-lel védett. Jelenleg a Szervezet a Strukturált Információs Szabványok Fejlesztéséért (OASIS) biztonsági bizottsága a Security Assertion Markup Language (SAML) fejlesztésén dolgozik.

Szövetségi törvény az elektronikus digitális aláírásról

Gólok

A törvény meghatározza a digitális aláírási eljárás során használt alapfogalmakat, mint például a tanúsítvány, a nyilvános és privát kulcsok, az elektronikus digitális aláírás hitelességének igazolása (ezeket korábban vizsgáltuk), stb. A törvény meghatározza továbbá, hogy milyen feltételek mellett az elektronikus dokumentumban szereplő elektronikus digitális aláírás egyenértékű a papíralapú dokumentumban lévő aláírással. Ez mindenekelőtt azt jelenti, hogy az ehhez az elektronikus digitális aláíráshoz kapcsolódó aláírási kulcs-tanúsítvány sem az ellenőrzéskor, sem az elektronikus dokumentum aláírásakor nem veszített érvényéből. Ezen túlmenően meg kell erősíteni az elektronikus digitális aláírás hitelességét, valamint azt, hogy a digitális aláírást az aláírási kulcs tanúsítványában meghatározott információkkal összhangban használják fel.

Tanúsítványok és tanúsító hatóságok

A törvény részletesen leírja, hogy miből áll az aláírási kulcs tanúsítvány (egyedi regisztrációs szám, a tulajdonos teljes neve, nyilvános digitális aláírási kulcs, a hitelesítési központ neve és helye stb.); a tanúsítvány hitelesítési központban való tárolásának feltételei és eljárása. Így az elektronikus dokumentum formájú aláírási kulcs tanúsítvány hitelesítési központban való tárolási idejét a hitelesítő központ és az aláírási kulcs tanúsítvány tulajdonosa közötti megállapodás határozza meg. Ami a tárolást illeti, azt az Orosz Föderáció archívumokra és levéltári ügyekre vonatkozó jogszabályai határozzák meg.

A törvény külön fejezete foglalkozik a tanúsító központokkal. Az elektronikus digitális aláírás kidolgozásának és ellenőrzésének folyamata a tanúsító központok közreműködése nélkül is megtörténhet, amennyiben ezt a felek megállapodása megerősíti. A nyilvános információs rendszerekben és számos vállalati információs rendszerben azonban a digitális aláírások használata a tanúsító központok működése nélkül lehetetlen, mivel ez meglehetősen egyszerű aláírás-hamisítási mechanizmusokhoz vezet.

Privát (titkos) kulcsok

Az elektronikus digitális aláírás csak akkor tudja ellátni a funkcióját, ha az aláíró olyan információval rendelkezik, amelyhez idegenek nem férhetnek hozzá. Ez az információ hasonló a titkosítási kulcshoz, ezért „elektronikus digitális aláírás privát kulcsának” nevezik (korábban a hasonló „titkos kulcs” kifejezést használták). Mind a privát kulcsot, mind a titkosítási kulcsot titokban kell tartani, mivel a privát aláíró kulcs ismerete egy üres papírlapnak felel meg a magánkulcs tulajdonosának aláírásával, amelyre a támadó bármilyen szöveget írhat, amely a privát kulcs valódi tulajdonosának tulajdonítható. Művészet. törvény 12. §-a közvetlenül jelzi az aláírási kulcs tanúsítvány tulajdonosának a magánkulcs titokban tartásának kötelezettségét, valamint az aláírási kulcs tanúsítványának azonnali felfüggesztését, ha okkal feltételezhető, hogy a magánkulcs titkát megsértették.

Művészet. A törvény 5. §-a meghatározza a privát aláírási kulcsok létrehozásának eljárását, figyelemmel a létrehozásuk titkosságának szigorú betartására. Ugyanerre a körülményre mutat rá az Art. A tanúsító központok tevékenységéről szóló törvény 9. cikke. A vállalati információs struktúrákban az EDS magánkulcsok előállításának és terjesztésének kérdése saját módszerekkel megoldható, azonban az EDS felhasználónak tisztában kell lennie az EDS működés ilyen megszervezésének lehetséges következményeivel. Nagyon valószínű, hogy valamilyen szabályos szekvenciát használnak majd privát kulcsként, ahogy ez a jelszórendszer használatakor történik.

A digitális aláírási algoritmusok hazai szabványai

El Gamal séma

1994-ben fogadták el az első hazai szabványt a digitális aláírás területén a GOST R34.10 94 „Információs technológia. Kriptográfiai információk védelme. Eljárások az aszimmetrikus kriptográfiai algoritmuson alapuló elektronikus digitális aláírás fejlesztésére és ellenőrzésére.” Az ElGamal séma alapján meghatározza a digitális aláírásokkal való munkavégzés eljárásait.

Az aláírás hamisításának lehetetlensége a diszkrét logaritmus probléma megoldásának bonyolultságából adódik p elemű mezőben, vagy a nagy p prímszámhoz adott x szám és az a, b számok 2-től 2-ig terjedő intervallumból történő meghatározásának bonyolultságából. p-1, amelyet összehasonlítással hajtunk végre:

A matematikusok azonban nem állnak egy helyben, és a közelmúltban nagy előrelépés történt a diszkrét logaritmus problémájának megoldására szolgáló módszerek kifejlesztésében egy p elemekből álló területen.

Nemrég jött létre az úgynevezett számmezőszita módszer. Segítségével feltörheti a fenti módszerrel generált digitális aláírást (legalábbis az 512 bites p modul esetében). Ennek a problémának az egyik legegyszerűbb megoldása a p modul hosszának növelése. De sajnos a p növekedésével a működési teljesítmény romlik. az algoritmus tulajdonságait

, mivel a nyilvános kulcs hossza és az aláírás generálására és ellenőrzésére fordított idő növekszik.

Elliptikus görbe

Az orosz tudósok végül arra a következtetésre jutottak, hogy az El-Gamal-sémát kissé meg lehet bonyolítani, és így további számítási költségek nélkül sok ezerszeresére növelni a digitális aláírás-hamisítás bonyolultságát. Az ElGamal-séma új változata az elliptikus görbék berendezését használja p elemből álló véges mező felett, amelyeket számpárok (x, y) halmazaként definiálunk (mindegyik 0 és p-1 tartományban van ) kielégíti az összehasonlítást (az a és b számok rögzítettek, és valamilyen további feltételnek felelnek meg):

Y2 == x3 + ax + bmodp.

- Egyéb források

- Információ az Oracle XML-SQL segédprogramról: http://otn.oracle.com/tech/xml/xdk_java/content.html

- SAML-specifikációk http://www.oasis-open.org/committees/security/

- XKMS specifikáció http://www.w3.org/TR/xkms/

Szövetségi törvény az elektronikus digitális aláírásról

Ez a rész az XML Converter / XML Designer / XML Reports / Just Sign / XML Contact - Rosreestr. Példák dokumentumok elektronikus verzióinak előállítására a használatával XML Constructor programok és nyomtatott analógjaik segítségével XML Reports programok

részben lehet letölteni. Azt is javasoljuk, hogy tekintse meg azt a részt, ahol különféle ingyenes segédprogramokat, könyvtárakat és egyebeket talál. XML konvertáló program

úgy konfigurálva, hogy XML-fájlokat/Rosreestr-dokumentumokat, például kataszteri kivonatokat, területkataszteri terveket konvertáljon más könnyen használható formátumokká, mint például MIF/MID, DXF, CSV, TXT, HTML. XML Designer program

úgy van beállítva, hogy XML formátumban elektronikus változatokat készítsen a kataszteri tevékenységek dokumentumairól, mint például határtervek, műszaki tervek, térkép (terv), stb., valamint ingó vagyontárgyak zálogjogáról szóló értesítések és értesítések a FATCA törvénynek megfelelően.úgy konfigurálva, hogy a kataszteri tevékenységek elektronikus dokumentumait, például határterveket, műszaki terveket, térképet (tervet) a megfelelő nyomtatott (papír) megfelelőkké konvertálja.

Csak aláír program elektronikus digitális aláírások (EDS) létrehozására és ellenőrzésére tervezték.

XML program Contact-Rosreestr a Rosreestr webszolgáltatással való interakcióra szolgál, azaz. földrészletek és ingatlanok kataszteri bejegyzése iránti kérelmek elkészítése, kataszteri adatigénylések, ezen kérelmek és kérelmek eredményének beszerzése.

Minden program (kivéve a Just Sign és az XML Contact-Rosreestr) rendelkezik egy 30 napig tartó bemutató móddal, amely lehetővé teszi a programok funkcióinak korlátozások nélküli használatát. A bemutató időszak lejárta után meg kell vásárolnia a programok teljes verzióját, vagy abba kell hagynia a használatát. A Just Sign program az ingyenes programés nincs korlátozás a használatára. A Contact-Rosreestr XML program béta tesztelés alatt áll, és jelenleg ingyenesen használható.

FONTOS! Konvertálni a program segítségével XML konverter vagy XML konstruktor A nagy XML fájlokat le kell tölteni és telepíteni kell egy külső XQuery lekérdező processzorral, és a konvertálás előtt meg kell adni a program megfelelő mezőjében. Jelenleg két ingyenesen elérhető lekérdező processzor támogatott: az AltovaXML 2010 (fejlesztő: www.altova.com) és a Saxon-HE 9.5 (fejlesztő: www.saxonica.com). Letöltheti őket a gyártó webhelyéről vagy erről az oldalról az alábbi linkek segítségével:

FONTOS! Mielőtt elkezdené dolgozni a programokkal, el kell olvasnia az utasításokat. Ez különösen fontos az XML Constructor program számára, mivel a munka előtt meg kell érteni a program működési elvét. Az utasítások ugyanabban a mappában találhatók, mint a program futtatható fájlja, azaz az XML Constructor esetében a „c:\ProgramFiles\XMLCON\XMLConstructor\XMLConstructor-help.rtf” mappában. Az utasításokat a főmenü parancsikonján keresztül hívhatja meg Windows programok, azaz a „Start->Programok->XML konstruktor->XML Constructor - Utasítások” XML konstruktorhoz. Az XML Designer programhoz az utasítások a Súgó menüben is elérhetők.

Sokáig az volt számomra a legégetőbb kérdés, hogyan és mivel írjak alá dokumentumokat, XML fájlokat elektronikus vagy digitális aláírással. Ez akkor jó, ha az irodában tartózkodik, és az összes dokumentumok és XML-fájlok aláírására szolgáló program telepítve van a munkahelyén. De a munkám során gyakran adódtak olyan helyzetek, amikor a munkahelyemtől távol kellett dokumentumokat, XML fájlokat készíteni és aláírni, vagy mint mindig, sürgősen és most, otthon. Vásároljon és telepítsen szoftver Elektronikus digitális aláírással – akár otthon, akár laptopon – aláírni, és mindig magunkkal vinni, túl drága. Aztán nekivágtam, hogy olyan szabadon terjesztett programokat keressek az interneten, amelyek lehetővé teszik dokumentumok és XML fájlok elektronikus digitális aláírással - EDS - aláírását. Az alábbiakban ezeket a programokat, valamint egy fizetős programot vesszük figyelembe.

A Rosreestr-nek való elküldéshez, és ez kötelező, minden dokumentumot elektronikus digitális aláírással (elektronikus digitális aláírás) kell aláírni, és néha ellenőriznie kell a saját vagy valaki más digitális aláírását.

És hát nézzük, hogyan és mit szoftver Elektronikus digitális aláírással aláírhat egy dokumentumot vagy XML-fájlt. Az egyik program a GIS „Panorama” - „Map-2011” 11.10.4 verzió. A dokumentumok aláírása a nem regisztrált változatban is működik. A dokumentumok, fájlok aláírásának eljárása Azon programok listája, amelyek lehetővé teszik dokumentumok, XML-fájlok, EDS (elektronikus digitális aláírás) aláírását adatcseréhez a Szövetségi Állami Nyilvántartási, Kataszteri és Térképészeti Szolgálat (Rosreestr) közszolgáltatási portáljával. Az internetes EDS a következő: indítsa el a „Map-2011”-et vagy a „Mini Card”-t, nyomja meg az „F12” gombot az alkalmazásindító menü megjelenítéséhez. A megjelenő ablakban válassza ki a feladatot elektronikus dokumentumokat, tovább Elektronikus digitális aláírás kialakítása

Aláírási fájl: válassza ki az aláírandó fájlt, és ennek megfelelően a szükséges tanúsítványt a tanúsítványban. Ez minden, a dokumentum vagy az XML-fájl elektronikus aláírással van aláírva. Ha egy meglévő aláírást szeretne ellenőrizni, válassza ki az aláírásfájlt ("sig" kiterjesztésű fájl). A GIS "" hivatalos honlapja.

A dokumentumok és XML-fájlok aláírására szolgáló második program a CryptoLine. Ingyenes, teljesen működőképes, lehetővé teszi a dokumentumok aláírását és titkosítását, valamint a digitális aláírások ellenőrzését. Letöltés ezt a programot Megteheti a hivatalos webhelyről, vagy letöltheti a webhely oldaláról található közvetlen linken keresztül. A programmal való munkavégzés egyszerű és kényelmes. Jelölje ki és adja hozzá az aláírandó fájlokat, majd válassza ki a tanúsítványt, amellyel alá kell írnia a dokumentumokat, XML fájlokat és alá kell írnia a dokumentumokat. Legyen óvatos - csak egy tanúsítványt válasszon aláírásra!!! Ellenkező esetben a dokumentumokat pontosan annyi tanúsítvánnyal írják alá, amennyit hozzáad a programhoz. A használati utasítás a program archívumában található. Az alábbiakban egy példát mutatok be a Rossreestr felé történő szállítás aláírására.

A program telepítése és indítása után adjon hozzá fájlokat a programhoz, amelyeket alá kell írni. „Műveletek” fül, „hozzáadás” gomb.

Az összes fájl egyidejű aláírásához ki kell jelölnie mindegyiket - „Shift + jobb egérgomb” vagy „Shift + lefelé mutató nyíl”. Ezután kattintson az „Aláírás” gombra, a megjelenő ablakban vagy adjon hozzá egy tanúsítványt, vagy hagyja meg a korábban kiválasztott tanúsítványt, vagy módosítsa egy másikra. Még egyszer emlékszem, hogy a Rosreestr felé történő benyújtáshoz ebben az ablakban legfeljebb 1 tanúsítvány lehet! Ezenkívül állítsa be az összes beállítást az ábrán látható módon:

Aláírjuk. Az aláírás után a „sigO” kiterjesztésű fájlok felkerülnek a listára. Ez a fájl aláírása. Már csak az aláírási fájlokat vagy az összes fájlt kell feltölteni (saját belátása szerint). Válassza ki, hogy mit szeretne feltölteni, ebben az esetben három aláírási fájlt, majd kattintson a „Feltöltés” gombra. Úgy tűnik, ez minden. De mint minden ingyenes sajtnak van egy apró árnyalata. A Rosreestr a „sigO” fájlkiterjesztésre esküszik, ezért szüksége van rá az Explorerben vagy bármelyikben fájlkezelő nevezze át a kiterjesztést "sigO"-ról "sig"-re.

Ennek a programnak az aláírását a Rosreestr webhely nem ellenőrizte. Az aláírás-ellenőrzést olyan szoftvertermékekkel végezték, amelyek együttműködnek a Szövetségi Állami Nyilvántartási, Kataszteri és Térképészeti Szolgálat kormányzati szolgáltatási portáljával. Mindhárom program, amely ellenőrizte a program által végrehajtott aláírást, pozitív eredményt adott. Az ellenőrzést az itt megjelölt programok, a GIS "Panorama", a Crypto ARM és a Polygon-Line Plan program végezték. Az aláírást is ellenőrizték online szolgáltatás az elektronikus digitális aláírás hitelességének ellenőrzése a weboldalon.

Egy másik program dokumentumok és XML fájlok aláírására a . Letöltheti a program hivatalos webhelyéről. Maga a program meglehetősen funkcionális és vonzó, a költségek nem magasak, mindössze 1200 rubel 1-re munkahelyen. Technika van. támogatást és széleskörű segítséget is. A legteljesebb és legfrissebb információk a címen szerezhetők be. Olvasson az EDS-ről is a megjegyzésben

A nemes cél e cél nevében nemesíti a tevékenységeket.

K. LiebknechtA cikk leírja, hogyan írhat alá dokumentumokat (pdf, word, excel, xml, archívum) elektronikus aláírással. Nézzük meg, milyen szoftverre van szükség a dokumentumok elektronikus aláírással történő aláírásához, azok előnyeit és hátrányait.

Hogyan írjunk alá egy fájlt digitális aláírással

Két programmal írhat alá egy fájlt elektronikus aláírással:

- VIPNet CryptoFile;

- CryptoARM.

VIPnet CryptoFile

Ezzel a programmal bármilyen fájlt aláírhat, például: doc, xls, jpg, xml, txt, aláírhat digitális aláírási nyilatkozatot, archívumot. Aláírás után a fájl .sig-vel fog végződni

Előnyök: ingyenes program, amelyhez regisztráció szükséges a weboldalon (a kulcsot a címen kapja meg email). Lehetőség van egy fájl elektronikus aláírással történő aláírásakor a fájlhoz csatolt aláírás használatára is, pl. a fájl és a kulcs ugyanabban a fájlban vagy a fájltól külön található.

Hátrányok: Aláíráskor csak egy elektronikus aláírást adhat hozzá;

Az EDS dokumentum aláírásához kattintson a jobb gombbal a fájlra, és válassza ki a ViPNet CryptoFile -> Bejelentkezés menüpontot.

CryptoARM

Hátrányok: fizetett szoftverek;

Előnyök: egy fájl aláírásakor több digitális aláírást is hozzáadhat.

Az EDS dokumentum aláírásához kattintson a jobb gombbal a fájlra, és válassza a CryptoARM -> Aláírás menüpontot a menüből.

Hogyan írjunk alá egy pdf-et digitális aláírással

Ha alá kell írnia egy dokumentumot, például az adóhivatal számára, olvassa el a fenti „Fájl aláírása elektronikus aláírással” című útmutatót, ha olyan aláírásra van szüksége, amelynek látható része a dokumentumban, akkor olvassa el az alábbi utasításokat.

Egy pdf dokumentum digitális aláírással történő aláírásához szoftverre van szükség.

Előnyök: Az elektronikus aláírás látható a dokumentumban.

Hátrányok: A program költsége (90 nap ingyenes.)

Ezenkívül telepíteni kell az Acrobat Reader DC-t vagy az Adobe Acrobat Pro-t.

Mielőtt elektronikus aláírást illesztene be egy pdf dokumentumba, be kell állítania az Acrobat Reader DC-t, hogy működjön együtt a CryptoPro PDF programmal. Ehhez az Acrobat Reader DC-ben nyomja meg a Ctrl+K billentyűkombinációt, vagy lépjen a Szerkesztés menü -> Beállítások menüpontra, a kategóriákban válassza a lehetőséget. Aláírások -> ahol a "Létrehozás és regisztráció" gombra kattints További részletek, lásd a képet:

Az „Alapértelmezett aláírási mód” részben válassza ki a CryptoPro PDF-t a képen látható módon:

Egy pdf dokumentumot digitális aláírással írunk alá

Nyissa meg a pdf dokumentumot -> a jobb oldali panelen kattintson a kitöltésre és aláírásra

Az Acrobat Reader felső paneljén kattintson a „Kitöltés és aláírás” -> „További eszközök” elemre.

A panelhez való hozzáadáshoz ki kell választania a Tanúsítványok eszközt.

A Tanúsítványok gombra kattintás után megjelenik a panelen az „Apply Digital Signature” eszköz, kattintson rá, majd a kurzorral válassza ki azt a területet, ahová digitális aláírást szeretne helyezni, megjelenik egy ablak a tanúsítvány kiválasztásával.

Válassza ki a tanúsítványt -> OK -> Aláírás.

A digitális aláírás pdf-ben így néz ki:

A pdf dokumentumunk aláírt, ugyanígy több aláírást is elhelyezhet egy pdf fájlban.

Word-dokumentum aláírása digitális aláírással

Ha olyan dokumentumot kell aláírni, ahol az aláírás látható része a dokumentumban, akkor olvassa el az alábbi utasításokat, de ha egy word dokumentumot kell aláírnia, és el kell küldenie például az adóhivatalnak, akkor a fenti utasításokat " Fájl aláírása elektronikus aláírással” megfelelő lesz.

Az aláírás érdekében Word dokumentum digitális aláírással a CryptoPro Office Signature programra van szükségünk.

— fizetős szoftver, Wort, Excel dokumentumok aláírására.

A telepítés után azonnal megkezdheti a Word dokumentumok elektronikus aláírással történő aláírását, ehhez nyissa meg az elektronikus aláírással aláírandó Word dokumentumot -> a Rate -> menüt a Szöveg blokkban, kattintson az Aláírás sorra és válassza az Aláírás lehetőséget; Vonal (CRYPTO-PRO).

Tegyük fel, hogy ehhez két elektronikus aláírást kell beszúrni egy Word dokumentumba, a fent látható műveletet kétszer hajtjuk végre, aláírás nélkül. Mivel az egy aláírással történő aláírás után a dokumentum szerkeszthetetlenné válik. Ezért két mezőt szúrunk be az elektronikus aláíráshoz.

Ezt követően az egyik aláírásra kattintva aláírhatja, kiválaszthat egy elektronikus aláírást és aláírhatja, majd ugyanezeket a műveleteket a második aláírással is elvégezheti.

A digitális aláírással aláírt Word dokumentum így néz ki:

Hogyan írjunk alá Excel-dokumentumot digitális aláírással

Nem ismétlem magam, egy Excel dokumentum elektronikus digitális aláírással történő aláírásához mindent ugyanúgy kell csinálni, mint a Word esetében, lásd fent.

Figyelem: Ha olyan excel dokumentumot kell aláírnia, ahol az aláírás látható része a dokumentumban, akkor olvassa el a „Word dokumentum aláírása elektronikus aláírással” című további utasításokat, de ha Excel dokumentumot kell aláírnia és el kell küldenie például az adóhivatalhoz, akkor a „Hogyan” oldal elején található utasítások megfelelnek a fájl digitális aláírással történő aláírásának.

Hogyan írjunk alá szerződést digitális aláírással

A megállapodás létrehozásának formátumától függően olvassa el a fenti Word- vagy PDF-dokumentum aláírása című cikket.

Hogyan írjunk alá egy meghatalmazást elektronikus aláírással

Olvassa el a fenti cikket, és válassza ki a megfelelő lehetőséget a meghatalmazás elektronikus aláírással történő aláírására.

Kérdések:

Szerkeszthető-e aláírt digitális aláírási fájl?

— Nem, aláírás után a fájl nem szerkeszthető, például ha Wordben aláírt szöveget próbál szerkeszteni, akkor az összes aláírás törlődik.

Hogyan néz ki egy digitális aláírással aláírt dokumentum?

— Minden attól függ, hogy milyen módszerrel írta alá a dokumentumot. Ha a dokumentumot az elején leírtak szerint írta alá, akkor a fájl kiterjesztése .sig lesz. A fájl és a digitális aláírás is lehet külön fájl, ez függ a fájl aláírásának módjától.

Ha pdf, Word vagy Excel dokumentumot írt alá a speciális programok, akkor nem lehet megkülönböztetni őket. Meg kell nyitnia a dokumentumot, és ellenőriznie kell, hogy van-e aláírás.